Sommario

- Guida di Kaspersky Managed Detection and Response

- Novità

- Informazioni su Kaspersky Managed Detection and Response

- Requisiti hardware e software

- Architettura di Kaspersky Managed Detection and Response

- Interfacce di Kaspersky Managed Detection and Response

- Sezione MDR in Kaspersky Security Center

- Configurazione del plug-in MDR in Kaspersky Security Center

- Configurazione del plug-in MDR

- Impostazione dei diritti di accesso in Kaspersky Security Center

- Visualizzazione e modifica delle impostazioni MDR in Kaspersky Security Center

- Utilizzo delle funzionalità del plug-in MDR in un Administration Server virtuale

- Utilizzo delle funzionalità MDR in Kaspersky Security Center tramite un server proxy

- Modifica dei certificati per l'utilizzo delle funzioni MDR in Kaspersky Security Center con un server proxy o un software anti-virus

- Nascondere e mostrare le funzionalità MDR in Kaspersky Security Center

- Configurazione del plug-in MDR in Kaspersky Security Center

- Web Console MDR

- Modifica della lingua dell'interfaccia in Kaspersky Security Center

- Modifica della lingua per le notifiche e i rapporti in Kaspersky Security Center

- Modifica della lingua dell'interfaccia in Web Console MDR

- Sezione MDR in Kaspersky Security Center

- Attivazione di Kaspersky Managed Detection and Response

- Disattivazione di Kaspersky Managed Detection and Response

- Distribuzione di Kaspersky Managed Detection and Response

- Informazioni sul file di configurazione MDR

- Gestione delle licenze

- Trasmissione dei dati

- Informazioni su Kaspersky Security Network

- Monitoraggio dei dashboard in Web Console MDR

- Ricezione di informazioni di riepilogo

- Ricezione di notifiche

- Gestione degli utenti

- Gestione delle risorse

- Gestione degli incidenti

- Informazioni sugli incidenti

- Visualizzazione e ricerca degli incidenti in Web Console MDR

- Filtro degli incidenti in Web Console MDR

- Creazione di incidenti personalizzati in Web Console MDR

- Visualizzazione di informazioni dettagliate sugli incidenti in Web Console MDR

- Tipi di reazioni

- Elaborazione delle reazioni agli incidenti in Web Console MDR

- Accettazione automatica delle reazioni in Web Console MDR

- Accettazione automatica delle risposte in Kaspersky Security Center

- Chiusura degli incidenti in Web Console MDR

- Utilizzo delle funzionalità di Kaspersky Endpoint Detection and Response Optimum

- Multi-tenancy

- Gestione dei tenant in Kaspersky Security Center

- Visualizzazione dei tenant in Kaspersky Security Center

- Visualizzazione delle impostazioni dei tenant in Kaspersky Security Center

- Modifica delle impostazioni dei tenant in Kaspersky Security Center

- Aggiunta di nuovi tenant in Kaspersky Security Center

- Eliminazione di tenant in Kaspersky Security Center

- Spostamento delle risorse tra tenant

- Gestione dei tenant in Web Console MDR

- Gestione dei tenant in Kaspersky Security Center

- Gestione della soluzione tramite l'API REST

- Scenario: esecuzione dell'autorizzazione basata su token

- Creazione di una connessione API in Kaspersky Security Center

- Creazione di una connessione API in Web Console MDR

- Modifica di una connessione API in Kaspersky Security Center

- Modifica di una connessione API in Web Console MDR

- Creazione di un token di accesso in Kaspersky Security Center

- Creazione di un token di accesso in Web Console MDR

- Utilizzo dell'API REST

- Revoca di un token di aggiornamento in Kaspersky Security Center

- Eliminazione di una connessione API in Kaspersky Security Center

- Eliminazione di una connessione API in Web Console MDR

- Problemi noti

- Contattare il Servizio di assistenza tecnica

- Fonti di informazioni sulla soluzione

- Glossario

- Informazioni sul codice di terze parti

- Note relative ai marchi registrati

Guida di Kaspersky Managed Detection and Response

Nuove funzionalità

Nuove funzionalità

Requisiti hardware e software

Requisiti hardware e software

Confronto delle funzionalità

Confronto delle funzionalità

Come iniziare

Come iniziare

- Distribuzione on-premise

- Distribuzione basata su cloud

- Attivazione di Kaspersky Managed Detection and Response

Monitoraggio e rapporti

Monitoraggio e rapporti

- Ricezione di notifiche

- Ricezione delle notifiche estese

- Ricezione di informazioni di riepilogo

- Dashboard di monitoraggio

Trasmissione dei dati/protezione dei dati personali

Trasmissione dei dati/protezione dei dati personali

Novità

Kaspersky Managed Detection and Response presenta numerosi miglioramenti e nuove funzionalità.

Luglio 2025

- Aggiunta la possibilità di utilizzare codici di attivazione per attivare la soluzione MDR nelle seguenti applicazioni:

- Kaspersky Endpoint Security for Linux versione 12.3

- Kaspersky Endpoint Security for Linux versione 12.3 in modalità Light Agent

- Kaspersky Endpoint Security for Windows versione 12.6 o successiva

- Kaspersky Endpoint Security for Windows versione 12.8 o successiva in modalità Light Agent

- Kaspersky Endpoint Security for Mac versione 12.2

Per maggiori dettagli, fare riferimento al seguente articolo: Attivazione della soluzione MDR nelle applicazioni Kaspersky.

- La soluzione MDR può ora funzionare senza il file di configurazione di KPSN con le seguenti applicazioni:

- Kaspersky Endpoint Security for Linux versione 12.3

- Kaspersky Endpoint Security for Linux versione 12.3 in modalità Light Agent

- Kaspersky Endpoint Security for Windows versione 12.6 o successiva

- Kaspersky Endpoint Security for Windows versione 12.8 o successiva in modalità Light Agent

- Kaspersky Endpoint Security for Mac versione 12.2

- Per maggiori dettagli fare riferimento al seguente articolo: Passaggio della soluzione MDR al funzionamento senza file di configurazione di KPSN.

- La soluzione MDR supporta ora Kaspersky Endpoint Security for Windows versione 12.8 o successiva in modalità Light Agent.

- La versione 2.5.1 del plug-in MDR supporta ora il funzionamento di MDR senza il file di configurazione di KPSN.

- Kaspersky Endpoint Security for Linux versione 12.3 supporta ora le seguenti azioni di reazione:

- Isola

- Disabilita isolamento

- Sposta in Quarantena

- Ripristina il file dalla Quarantena

- Termina processo

- Esegui processo

Maggio 2025

- Nella sezione Licenze del plug-in MDR per Kaspersky Security Center:

- Per ogni licenza MDR viene ora visualizzato il nome del client a cui è stata rilasciata la licenza.

- È ora disponibile la matrice di utilizzo delle licenze specifiche nei tenant.

- Nella sezione Tenant del plug-in MDR per Kaspersky Security Center:

- Quando si crea un file di configurazione MDR per un problema di licenza specifico, ora viene visualizzato il nome del client per il quale è stata rilasciata la licenza.

- L'elenco dei tenant ora visualizza il tenant radice, creato per impostazione predefinita dopo l'attivazione del client. È possibile scaricare i file di configurazione per tutte le licenze correnti per il tenant radice.

Febbraio 2025

- MDR Web Console ora presenta la sezione Licensing. Sono disponibili le seguenti funzionalità:

- Visualizzazione delle licenze MDR correnti, inutilizzare e scadute.

- Visualizzazione del numero totale di risorse e del relativo limite per ciascuna licenza.

- Download del file di configurazione MDR per il tenant principale.

Utilizzare la sezione Tenant per creare e scaricare i file di configurazione MDR per altri tenant.

- Inserimento di un nuovo codice di attivazione.

Se l'organizzazione dispone di più licenze, è possibile gestirle solo nel plug-in MDR per Kaspersky Security Center. La sezione Licensing in MDR Web Console diventa di sola lettura.

- Il plug-in MDR per Kaspersky Security Center supporta ora l'applicazione di più licenze nell'organizzazione. Sono disponibili le seguenti funzionalità:

- Visualizzazione delle licenze MDR correnti, inutilizzare e scadute.

- Terminazione di una licenza MDR corrente.

- Inserimento di un nuovo codice di attivazione.

- Download del file di configurazione MDR del tenant radice per una licenza.

- Scelta di una licenza per un file di configurazione MDR durante la creazione o la modifica di un tenant nella sezione Tenant.

Dicembre 2024

- Attivazione semplificata di Kaspersky Managed Detection and Response sui dispositivi Kaspersky Endpoint Security for Windows (a partire dalla versione 12.4). È sufficiente una licenza standard per la soluzione Kaspersky MDR.

Tenere presente che sarà comunque necessario utilizzare il file di configurazione MDR (BLOB) in uno qualsiasi dei seguenti scenari:

- Si dispone di più di un tenant.

- Si utilizza la soluzione MDR insieme a Kaspersky Endpoint Detection and Response Optimum.

- Aggiunto supporto per la gestione della soluzione MDR in Kaspersky Security Center Linux (a partire dalla versione 15.1).

- Aggiunte informazioni dettagliate sui requisiti dei canali di comunicazione nella Guida.

Ottobre 2024

È stato rilasciato il plug-in MDR per Kaspersky Security Center versione 2.4.1. Contiene i seguenti miglioramenti:

- La possibilità di configurare l'accettazione automatica delle azioni di reazione per i tenant selezionati è stata aggiunta nel plug-in MDR per Kaspersky Security Center.

- Funzionalità e interfaccia utente avanzate della sezione che fornisce l'elenco delle risorse inattive. Tali risorse sono state aggiunte a Kaspersky Security Center, con il componente MDR installato, ma che non hanno mai inviato la telemetria a Kaspersky Managed Detection and Response. È possibile filtrare le risorse in base allo stato di MDR, visualizzare informazioni dettagliate su ciascuna risorsa ed esportare l'elenco delle risorse in un file CSV.

Questa funzionalità funziona correttamente in Kaspersky Security Center 15.1 Windows e versioni successive, Kaspersky Security Center 15.1 Linux e versioni successive e Kaspersky Security Center Cloud Console.

- Un'attività per l'invio periodico di un rapporto sugli incidenti aperti ora può essere creata solo in MDR Web Console. Questa funzionalità è stata rimossa dalla sezione MDR in Kaspersky Security Center.

Luglio 2024

MDR Web Console ora consente di configurare l'accettazione automatica delle azioni di reazione per i tenant selezionati.

Giugno 2024

- Sono ora disponibili nuove azioni di reazione:

- Sposta il file in Quarantena

- Ripristina il file dalla Quarantena

- Esegui uno script su una risorsa

- Documentazione dell'API REST aggiornata, inclusi nuovi esempi di script.

- Rapporti notevolmente riprogettati:

- Mappatura di MITRE ATT&CK per un'analisi approfondita delle minacce.

- Elenco dei computer più frequentemente presi di mira dagli autori di attacchi per aiutare i clienti a concentrarsi sui rischi critici.

- Supporto multi-tenant:

- Generazione di rapporti e configurazione della pianificazione dei rapporti di riepilogo per tenant specifici.

- Passaggio senza problemi dai widget alle statistiche specifiche del tenant nella dashboard di monitoraggio.

- Configurazione della conferma automatica dell'esecuzione dell'attività di reazione per tenant specifici.

- API MDR migliorata per la gestione dei tenant.

Dicembre 2023

- Web Console MDR ora contiene il dashboard delle statistiche di telemetria, che mostra il numero di eventi di telemetria, avvisi di sicurezza e incidenti.

- Kaspersky Managed Detection and Response ora supporta Kaspersky Endpoint Security for Windows nella configurazione di Endpoint Detection and Response Agent (EDR Agent) (con le limitazioni).

Novembre 2023

- Visualizzazione migliorata degli stati delle risorse in MDR Web Console e nel plug-in MDR per Kaspersky Security Center: lo stato delle risorse ora mostra l'operabilità dei componenti dell'applicazione EPP della risorsa, lo stato di aggiornamento del database anti-virus della risorsa e lo stato della trasmissione della telemetria.

- Lo stato delle risorse ora mostra la presenza di perdite di telemetria, consentendo di identificare le risorse con problemi di distribuzione della telemetria. Questa funzionalità è abilitata per impostazione predefinita per i nuovi clienti e verrà abilitata gradualmente per i clienti esistenti.

Ottobre 2023

È stata aggiunta l'area di residenza dei clienti Arabia Saudita. Per questi clienti i dati di telemetria vengono archiviati nel Regno dell'Arabia Saudita.

Settembre 2023

È stato rilasciato il plug-in MDR per Kaspersky Security Center versione 2.3.1. In questa versione le funzioni di gestione degli incidenti sono state rimosse dalla sezione MDR in Kaspersky Security Center. È possibile gestire gli incidenti in Web Console MDR.

Luglio 2023

È stato rilasciato il plug-in MDR per Kaspersky Security Center versione 2.3.0. Contiene i seguenti miglioramenti:

- Ora è possibile impostare notifiche estese nel plug-in MDR.

- Ora è possibile utilizzare le funzionalità MDR in Kaspersky Security Center con il plug-in MDR tramite un server proxy.

- Ora è possibile modificare i certificati per l'utilizzo delle funzioni MDR in Kaspersky Security Center con un server proxy o un software anti-virus.

Luglio 2022

Rilascio della versione 2.1.17 del plug-in MDR. Questa versione del plug-in è compatibile con Kaspersky Security Center versione 14 e successive.

Maggio 2022

Miglioramenti generali:

- È stata aggiunta l'area geografica di residenza dei clienti Stati Uniti/Canada. Per questi clienti i dati di telemetria vengono archiviati nel Nord Europa.

- È stata modificata la descrizione del processo di distribuzione MDR nella guida.

Miglioramenti nel plug-in MDR:

- Nella sezione Impostazioni ora è possibile modificare la lingua per le notifiche in Telegram e nell'e-mail e per la comunicazione in chat sugli incidenti.

- Interfaccia migliorata per l'utilizzo di immagini e tabelle nelle schede degli incidenti.

- MDR Expert. Nella sezione Utilizzo dei servizi è possibile verificare quanti incidenti possono essere creati in base allo SLA.

Correzioni di bug e altri miglioramenti:

- La ricerca negli elenchi delle risorse e degli incidenti adesso viene eseguita da un'occorrenza completa della sottostringa cercata in qualsiasi punto della stringa.

- In Kaspersky Endpoint Security per Mac versione 11.2 e successive, dopo aver immesso il codice di attivazione MDR e aggiunto il file di configurazione KPSN, non è più necessario riavviare il dispositivo Mac per avviare un trasferimento di telemetria.

- Quando si calcolano le licenze per le macchine virtuali con Kaspersky Security for Virtualization 5.2 Light Agent 5.2 e versioni successive, non vengono incluse le risorse che non trasferiscono dati di telemetria da più di 24 ore.

Marzo 2022

Gli utenti MDR Optimum adesso possono chattare con gli analisti Kaspersky SOC in merito a un incidente con la seguente limitazione: le richieste vengono elaborate solo in relazione a un determinato incidente e non viene applicato alcuno SLA.

Ottobre 2021

- Il plug-in Kaspersky Managed Detection and Response per Kaspersky Security Center Web Console e Cloud Console è stato aggiornato con la funzionalità Integrità di MDR avanzata:

- Interfaccia migliorata della scheda Integrità MDR.

- L'elenco delle risorse mostra tutte le risorse di tutti gli stati precedentemente disponibili solo in Web Console MDR.

- Sono state aggiunte opzioni di filtro e ordinamento per lavorare con l'elenco delle risorse.

Luglio 2021

- Supporto di Kaspersky Managed Detection and Response in Kaspersky Security Center Cloud Console, che consente la gestione della soluzione nella console di amministrazione singola di Kaspersky Security Center. Le seguenti funzionalità sono disponibili con la soluzione Kaspersky Managed Detection and Response:

- Gestione degli incidenti:

- Visualizzazione, creazione, commento degli incidenti

- Comunicazione con Kaspersky Security Operation Center in merito a un incidente, accettazione o rifiuto delle reazioni suggerite dagli analisti SOC

- Reazione a un incidente con l'utilizzo di Kaspersky Endpoint Detection and Response

Sono disponibili le seguenti reazioni:

- Applicazione dell'isolamento di rete dei dispositivi

- Creazione di regole di blocco tramite hash

- Creazione di attività per l'eliminazione, lo spostamento in quarantena, la conclusione del processo e la ricerca tramite indicatori di compromissione (IoC), relativi a un incidente

- Monitoraggio degli eventi di Kaspersky Managed Detection and Response nei dashboard nella console di monitoraggio di Kaspersky Security Center Web Console

- Configurazione delle notifiche sugli eventi di Kaspersky Managed Detection and Response tramite e-mail e Telegram

- Configurazione della pianificazione del riepilogo delle prestazioni MDR inviata tramite e-mail

- Visualizzazione dei dispositivi con problemi a livello di prestazioni MDR

- Nuova procedura guidata di attivazione, che consente di connettere MDR nella console singola di Kaspersky Security Center

- Configurazione automatica di KSN Privato, che non richiede più il download e il caricamento manuali del file di configurazione nelle impostazioni di Kaspersky Security Center

- Gestione delle connessioni all'API MDR pubblica: visualizzazione, creazione, modifica ed eliminazione di token

- Gestione dei tenant dell'organizzazione, inclusa la relativa creazione

- Acquisizione delle informazioni sul numero di incidenti disponibili per la registrazione da parte dell'utente, che possono essere elaborati in base ai termini del contratto di servizio (SLA)

Queste funzionalità sono disponibili anche in Kaspersky Security Center Web Console.

- Gestione degli incidenti:

- In Web Console MDR è stata aggiunta la gestione di più account amministratore MDR: creazione degli account e gestione dei relativi privilegi

- Le nuove versioni delle applicazioni compatibili non richiedono più l'installazione aggiuntiva di Kaspersky Endpoint Agent. La funzionalità Kaspersky Managed Detection and Response integrata è compatibile con le seguenti applicazioni EPP:

- Kaspersky Endpoint Security for Windows 11.6 e versioni successive

- Kaspersky Endpoint Security for Mac 11.2

- Kaspersky Endpoint Security for Linux 11.2

- Kaspersky Security for Virtualization 5.2 Light Agent

Per informazioni dettagliate sui diversi scenari di distribuzione, fare riferimento alla Distribuzione di Kaspersky Managed Detection and Response.

- È stato aggiunto il filtro per tipo di evento per Kaspersky Endpoint Security for Windows e for Linux con la funzionalità Kaspersky Managed Detection and Response integrata, che consente di ridurre il carico sui canali e il consumo di traffico durante l'invio di dati tramite telemetria

- Supporto dei seguenti tipi di reazione: acquisizione del file dal dispositivo, isolamento del dispositivo, disabilitazione dell'isolamento del dispositivo, eliminazione della chiave del Registro di sistema, terminazione del processo

L'esecuzione di queste azioni è possibile con la conferma da parte dell'utente con il ruolo di amministratore MDR.

- Supporto delle seguenti nuove localizzazioni nel plug-in Web per Kaspersky Security Center Web Console e Cloud Console: francese, tedesco, italiano e spagnolo.

Marzo 2021

Un nuovo plug-in Web per Kaspersky Security Center Web Console consente di utilizzare la seguente funzionalità Kaspersky Managed Detection and Response:

- Visualizzazione degli incidenti

- Creazione di incidenti

- Aggiunta di commenti agli incidenti

- Comunicazione con Kaspersky Security Operation Center in merito a un incidente

- Accettazione o rifiuto delle reazioni suggerite dagli analisti SOC

- Possibilità di reazione indipendente a un incidente:

- Isolamento delle risorse dalla rete

- Creazione di regole di blocco tramite hash

- Creazione di attività per l'eliminazione, lo spostamento in quarantena, la conclusione del processo e la ricerca tramite indicatori di compromissione (IoC), relativi a un incidente

- Monitoraggio degli eventi di Kaspersky Managed Detection and Response nei dashboard nella console di monitoraggio di Kaspersky Security Center Web Console

- Configurazione delle notifiche e-mail e Telegram sugli eventi di Kaspersky Managed Detection and Response

- Configurazione della pianificazione del riepilogo degli incidenti inviati tramite e-mail

Informazioni su Kaspersky Managed Detection and Response

Kaspersky Managed Detection and Response è una soluzione che rileva e analizza automaticamente gli incidenti di sicurezza nell'infrastruttura utilizzando la telemetria e avanzate tecnologie di machine learning, quindi trasferisce le informazioni sull'incidente agli esperti Kaspersky. Gli esperti possono quindi elaborare l'incidente da soli o fornire raccomandazioni su come elaborarlo.

Kaspersky Managed Detection and Response (anche denominato MDR) garantisce una protezione 24 ore su 24 dal crescente volume di minacce che aggirano le barriere di sicurezza automatizzate per le organizzazioni con risorse interne limitate o che hanno difficoltà a trovare le competenze e il personale necessari. A differenza di offerte simili sul mercato, questa soluzione sfrutta una comprovata esperienza nella ricerca di attacchi mirati per garantire una difesa continua anche contro le minacce più complesse. La soluzione aiuta a migliorare la resilienza aziendale alle minacce informatiche, liberando le risorse esistenti in modo che possano concentrare la loro attenzione su altre attività.

La soluzione Kaspersky Managed Detection and Response (MDR) non è disponibile negli Stati Uniti o per i cittadini statunitensi. L'utilizzo della soluzione MDR nel territorio specificato o da parte dei cittadini statunitensi costituisce una violazione dei termini di utilizzo della soluzione MDR. Per evitare di violare i termini di utilizzo della soluzione MDR è necessario terminare l'utilizzo di MDR in modo permanente in tutte le risorse che si trovano nel territorio specificato o utilizzate dai cittadini statunitensi. Quando i soggetti non statunitensi si trovano temporaneamente negli Stati Uniti, è necessario sospendere l'utilizzo di MDR sulle proprie risorse.

Principio operativo di Kaspersky Managed Detection and Response

Kaspersky Managed Detection and Response analizza i dati di telemetria provenienti dalle applicazioni EPP e genera eventi di sicurezza che possono essere classificati come incidenti dalla tecnologia di rilevamento.

Per elaborare gli incidenti viene utilizzata la Web Console MDR. In alternativa, è possibile integrare Kaspersky Managed Detection and Response con una soluzione di terzi, come descritto nell'articolo: Gestione della soluzione tramite l'API REST.

La soluzione Kaspersky Managed Detection and Response può risolvere automaticamente un incidente o richiedere una reazione da parte dell'utente in caso di una potenziale minaccia per la protezione. Per maggiori dettagli, fare riferimento all'articolo Tipi di reazione. Per garantire una reazione tempestiva a potenziali minacce per la protezione, la soluzione Kaspersky Managed Detection and Response potrebbe richiedere chiarimenti all'utente in caso di eventi sospetti. Si consiglia di elaborare tali richieste in tempo.

L'indagine dettagliata sugli incidenti (ad esempio l'accertamento degli eventi precedenti, delle circostanze e del meccanismo dettagliato dell'attacco) è gestita dal componente Kaspersky Incident Response, che non è incluso in Kaspersky Managed Detection and Response e deve essere acquistato separatamente.

L'utilizzo Kaspersky Managed Detection and Response prevede che l'utente elabori gli incidenti con il supporto degli esperti di Kaspersky. Per maggiori informazioni, consulta l'articolo: Aree di responsabilità.

Inizio pagina

Informazioni sulle origini dei dati

Kaspersky Managed Detection and Response riceve i dati dalle applicazioni EPP che supportano MDR, elabora i dati e li invia tramite i flussi Kaspersky Security Network a Kaspersky Managed Detection and Response. Per l'elenco dei dati elaborati, fare riferimento alla sezione Trasmissione dei dati. Le applicazioni EPP vengono installate nelle risorse all'interno dell'infrastruttura IT di un'organizzazione (ad esempio dispositivi mobili, computer o laptop). Un esempio di applicazione EPP è Kaspersky Endpoint Security for Windows.

È inoltre possibile integrare Kaspersky Managed Detection and Response con altre soluzioni Kaspersky: Kaspersky Managed Detection and Response consente di analizzare e monitorare i dati dalla piattaforma Kaspersky Anti-Targeted Attack (KATA). Per configurare l'integrazione tra Kaspersky Managed Detection and Response e la piattaforma Kaspersky Anti-Targeted Attack, è prima necessario ricevere un file di configurazione MDR. Per informazioni dettagliate su come configurare l'integrazione, fare riferimento alla Guida in linea della piattaforma Kaspersky Anti-Targeted Attack.

La piattaforma Kaspersky Anti-Targeted Attack non fa parte di Kaspersky Managed Detection and Response. Se si desidera utilizzare la piattaforma Kaspersky Anti-Targeted Attack Platform, è necessario acquistarla separatamente. L'integrazione con Kaspersky Anti-Targeted Attack Platform non è disponibile quando si applica un codice di attivazione per l'Arabia Saudita.

In caso di problemi durante l'installazione delle applicazioni EPP o la configurazione dell'integrazione MDR con altre soluzioni Kaspersky, contattare l'assistenza tecnica.

Inizio pagina

Aree di responsabilità

L'utilizzo Kaspersky Managed Detection and Response prevede che gli utenti elaborino gli incidenti con il supporto degli esperti di Kaspersky. Inoltre, l'Assistenza tecnica di Kaspersky gestisce i problemi relativi alle soluzioni.

Nella tabella riportata di seguito sono indicate le aree di responsabilità degli utenti, degli esperti do Kaspersky e dell'Assistenza tecnica di Kaspersky.

Attività |

Esperti di Kaspersky |

Assistenza tecnica di Kaspersky |

Utenti MDR |

Attivazione di MDR, distribuzione di MDR, gestione delle risorse, impostazione delle notifiche, gestione degli utenti, cessazione dell'utilizzo di MDR. |

- |

Consultazione |

Esecuzione dell'attività |

- |

Consultazione |

Esecuzione dell'attività |

|

Rilevamento, indagine, emissione di suggerimenti di reazione per gli incidenti basati sui dati di telemetria |

Esecuzione dell'attività |

- |

Ricezione di informazioni |

Chiarire i dettagli durante l'indagine, rispondere alle domande degli esperti di Kaspersky per ottenere migliori suggerimenti di reazione. |

Ricezione di informazioni |

- |

Esecuzione dell'attività |

Creazione di richieste per utilizzare gli strumenti e le funzionalità di MDR per gestire gli incidenti |

Esecuzione dell'attività |

- |

Ricezione di informazioni |

Coordinamento delle richieste di utilizzo degli strumenti e delle funzionalità di MDR per gestire gli incidenti |

Ricezione di informazioni |

- |

Esecuzione dell'attività |

Esecuzione di attività al di fuori delle capacità funzionali di MDR |

Consultazione |

- |

Esecuzione dell'attività |

Creazione manuale di un incidente (è importante scegliere una risorsa MDR e descrivere l'incidente in dettaglio) |

Ricezione di informazioni |

- |

Esecuzione dell'attività |

Gestione dei problemi con i componenti dell'infrastruttura Kaspersky che influenzano MDR |

Ricezione di informazioni |

Consultazione |

Esecuzione dell'attività |

Gestione delle regole di rilevamento |

Esecuzione dell'attività |

- |

- |

Informazioni sul Contratto di MDR

Il Contratto di MDR è un accordo vincolante tra l'utente e AO Kaspersky Lab, che stabilisce i termini per l'utilizzo della soluzione.

Leggere attentamente il Contratto di MDR prima di iniziare a utilizzare la soluzione.

È possibile visualizzare il Contratto di MDR:

- Durante l'attivazione di Kaspersky Managed Detection and Response.

- Facendo clic sul collegamento Condizioni per l'utilizzo della soluzione MDR nella sezione Condizioni per l'utilizzo della soluzione MDR (sezione MDR di Kaspersky Security Center → Utilizzo di MDR → Condizioni per l'utilizzo della soluzione MDR).

L'utente accetta i termini del Contratto di MDR confermando di accettare il Contratto di MDR all'attivazione della soluzione. Se non si accetta il Contratto di MDR, annullare l'attivazione di Kaspersky Managed Detection and Response e non utilizzare la soluzione.

Informazioni sull'Accordo di elaborazione dei dati

L'Accordo di elaborazione dei dati (DPA) è parte integrante del Contratto di Kaspersky Managed Detection and Response. L'Accordo di elaborazione dei dati si applica al trattamento dei dati dell'utente da parte di AO Kaspersky Lab per conto di un utente.

Il contenuto dell'Accordo di elaborazione dei dati (DPA), la relativa disponibilità nelle interfacce della soluzione e l'elenco dei dati dell'utente dipendono dall'area geografica in cui viene utilizzata la soluzione.

È possibile visualizzare l'Accordo di elaborazione dei dati:

- Durante l'attivazione di Kaspersky Managed Detection and Response (solo per alcune regioni).

- Nella sezione Informazioni di Web Console MDR: https://mdr.kaspersky.com/about (solo per alcune regioni).

La sezione Informazioni è disponibile solo per gli utenti che hanno effettuato l'accesso.

- Nel set di documenti che si ottiene acquistando la soluzione Kaspersky Managed Detection and Response (solo per alcune regioni).

Leggere attentamente l'Accordo di elaborazione dei dati prima di iniziare a utilizzare la soluzione.

L'utente conferma di aver letto e compreso completamente l'Accordo di elaborazione dei dati quando attiva la soluzione o quando acquista la soluzione Kaspersky Managed Detection and Response. Se non si accetta l'elaborazione dei dati secondo le modalità descritte nell'Accordo di elaborazione dei dati, annullare l'attivazione di Kaspersky Managed Detection and Response e non utilizzare la soluzione.

Inizio pagina

Requisiti hardware e software

Applicazioni EPP richieste e configurazioni supportate

Per utilizzare Kaspersky Managed Detection and Response, è necessario distribuire nell'infrastruttura almeno una delle seguenti applicazioni EPP:

- Kaspersky Endpoint Security for Windows

- Kaspersky Endpoint Security for Linux

- Kaspersky Endpoint Security for Mac

- Kaspersky Security for Windows Server con Kaspersky Endpoint Agent for Windows

Per utilizzare la funzionalità MDR nei server che eseguono il sistema operativo Windows, si consiglia di utilizzare Kaspersky Endpoint Security for Windows in questi server invece di Kaspersky Security for Windows Server con Kaspersky Endpoint Agent.

- Kaspersky Security for Virtualization 5.2 Light Agent

Sistemi operativi

Kaspersky Managed Detection and Response è compatibile con gli stessi sistemi operativi delle applicazioni EPP elencate di seguito. Per informazioni dettagliate, fare riferimento alla sezione Requisiti hardware e software nella documentazione delle applicazioni EPP compatibili elencate nella tabella di seguito.

Applicazioni e soluzioni Kaspersky compatibili

Consigliamo di utilizzare le versioni più recenti delle applicazioni e delle soluzioni Kaspersky.

Kaspersky Managed Detection and Response è compatibile con le versioni delle applicazioni e delle soluzioni Kaspersky elencate nella tabella seguente.

Applicazione Kaspersky |

Versioni consigliate |

Versioni compatibili |

Note |

|---|---|---|---|

Kaspersky Endpoint Security for Windows |

|

||

Kaspersky Endpoint Security for Windows in modalità Light Agent |

|

||

|

|||

Kaspersky Endpoint Security for Linux |

Se si utilizza Kaspersky Endpoint Security for Linux e non è installato il pacchetto Linux Audit Daemon (denominato anche auditd), gli eventi di controllo del sistema vengono registrati nel log del kernel |

||

Kaspersky Endpoint Security for Linux in modalità Light Agent |

|

||

Kaspersky Endpoint Security for Mac |

|

||

Kaspersky Security for Virtualization Light Agent |

Kaspersky Security for Virtualization 5.2 Light Agent non è supportato se si utilizza Kaspersky Security Center Linux. Per Kaspersky Security for Virtualization 6.2 Light Agent consigliamo di utilizzare Kaspersky Endpoint Security for Windows versione 12.8 o successiva oppure Kaspersky Endpoint Security for Linux versione 12.2 o successiva in modalità Light Agent. |

||

Kaspersky Endpoint Agent |

Kaspersky Endpoint Agent è necessario solo se si utilizza Kaspersky Security for Windows Server.

La soluzione Kaspersky Managed Detection and Response è compatibile con Kaspersky Endpoint Agent versioni 3.9, 3.10 e 3.11, ma il periodo di assistenza tecnica per queste versioni è terminato. Se si utilizza Kaspersky Endpoint Agent versioni 3.9, 3.10 e 3.11 come agente per la soluzione Kaspersky Managed Detection and Response, Kaspersky consiglia di aggiornare Kaspersky Endpoint Agent alla versione 3.15. L'utilizzo di Kaspersky Security Center Cloud Console è disponibile solo per Kaspersky Endpoint Agent for Windows 3.12 o versioni successive. |

||

Kaspersky Security for Windows Server |

Si consiglia di utilizzare Kaspersky Endpoint Security for Windows 12 o versione successiva |

Per utilizzare la funzionalità MDR nei server che eseguono Windows, si consiglia di utilizzare Kaspersky Endpoint Security for Windows in questi server invece di Kaspersky Security for Windows Server con Kaspersky Endpoint Agent:

|

|

Kaspersky Security Center Windows |

|||

Kaspersky Security Center Linux |

|||

Kaspersky Security Center Cloud Console |

n/d |

n/d |

La versione più recente viene sempre utilizzata nel cloud. |

Plug-in MDR per Kaspersky Security Center |

Versione più recente |

Versione più recente |

Il plug-in MDR 2.1.15 e versioni successive è disponibile solo in Kaspersky Security Center 15.1 Windows o versioni successive e in Kaspersky Security Center 15.1 Linux o versioni successive.

|

Kaspersky Security Center Network Agent |

La versione fornita con Kaspersky Security Center Windows installata |

Quando si aggiorna Kaspersky Security Center, è necessario aggiornare anche Kaspersky Security Center Network Agent alla versione corrispondente. |

|

Kaspersky Anti Targeted Attack Platform + Kaspersky Endpoint Detection and Response |

La soluzione cloud Kaspersky Endpoint Detection and Response Expert non è supportata. |

||

Kaspersky Endpoint Detection and Response Optimum |

Se si utilizza Kaspersky Endpoint Security for Windows 11.7 o versione successiva, EDR Optimum deve essere utilizzato senza Kaspersky Endpoint Agent.

Per attivare le funzioni di Kaspersky Endpoint Detection and Response Optimum, è necessario immettere uno dei seguenti codici di attivazione per le risorse tramite Kaspersky Security Center:

|

* La soluzione MDR ha una funzionalità limitata quando utilizzata con le versioni delle applicazioni Kaspersky precedenti a quelle specificate nella colonna Versioni compatibili e relativi termini di supporto. Le limitazioni includono un minor numero di tipi di eventi e di azioni di reazione supportati.

Per ulteriori informazioni sulle versioni supportate delle applicazioni e delle soluzioni Kaspersky, fare riferimento alla pagina Web relativa al ciclo di vita dell'assistenza del prodotto.

Web Console MDR

MDR Web Console ha i seguenti requisiti hardware e software:

- Monitor che supporta una risoluzione dello schermo di 1024x768 o superiore

- Uno dei seguenti browser:

- Apple Safari: 15 su macOS

- Google Chrome: 100.0.4896.88 o versioni successive (build ufficiale)

- Microsoft Edge: 100 o versioni successive

- Mozilla Firefox: 91.8.0 o versione successiva

Canale di rete

La tabella seguente mostra la produttività del canale di rete calcolata in base ai nostri dati statistici.

Sistema operativo |

Larghezza di banda stimata per 1000 risorse |

Windows |

4,3 Mbit/s |

Server Windows |

5,2 Mbit/s |

Linux (media per host e server) |

14,7 Mbit/s |

macOS |

8,5 Mbit/s |

Questi valori di larghezza di banda sono approssimativi, poiché la larghezza di banda necessaria dipende in gran parte dal tipo di carico delle risorse che genera eventi di telemetria. Il throughput di picco può essere significativamente più elevato. Se l'infrastruttura funziona regolarmente al massimo del throughput, sarà necessario fornire una larghezza di banda di rete superiore. Diverse condizioni possono presumere che il carico sia superiore. Ad esempio:

- compilazione del codice di programma da parte degli sviluppatori

- scansione completa del sistema

- server a carico elevato (ad esempio DNS e controller di dominio)

- più connessioni di rete

Architettura di Kaspersky Managed Detection and Response

La figura di seguito mostra i componenti di Kaspersky Managed Detection and Response e la relativa interazione.

Architettura di Kaspersky Managed Detection and Response

Descrizione dei componenti di Kaspersky Managed Detection and Response:

- Una è un dispositivo di un'organizzazione protetto dalle soluzioni Kaspersky.

- L'applicazione Endpoint Protection Platform (EPP) è un'applicazione Kaspersky che protegge le risorse e i dati archiviati su di essi da malware e altre minacce.

- Kaspersky Endpoint Agent è un componente del programma installato nelle workstation e nei server dell'infrastruttura IT aziendale. Kaspersky Endpoint Agent monitora continuamente i processi in esecuzione nei computer, le connessioni di rete attive e i file modificati. Nelle versioni recenti delle applicazioni EPP è stato sostituito dalla funzionalità integrata.

- Kaspersky Network Agent è un componente di Kaspersky Security Center che consente l'interazione tra l'Administration Server e le applicazioni Kaspersky installate in un nodo di rete specifico (workstation o server). Questo componente è comune a tutte le applicazioni dell'azienda per Microsoft Windows. Esistono versioni distinte di Network Agent per le applicazioni Kaspersky sviluppate per i sistemi operativi di tipo Unix e per macOS.

- Kaspersky Security Center è un'applicazione destinata agli amministratori di rete aziendali e ai dipendenti responsabili della protezione delle risorse in un'ampia gamma di organizzazioni.

- Kaspersky Security Network è un'infrastruttura di servizi cloud che fornisce l'accesso alla Knowledge Base online di Kaspersky, in cui sono disponibili informazioni sulla reputazione di file, risorse Web e software. L'utilizzo dei dati provenienti da Kaspersky Security Network garantisce reazioni più rapide da parte delle applicazioni Kaspersky alle minacce, migliora le prestazioni di alcuni componenti della protezione e riduce la probabilità di falsi allarmi.

- Kaspersky Managed Detection and Response (anche denominato MDR) è una soluzione che offre una protezione gestita continua, consentendo alle organizzazioni di individuare le minacce elusive automaticamente e ai team di sicurezza IT di concentrarsi sulle attività critiche che richiedono il loro coinvolgimento.

- Web Console MDR fornisce un'interfaccia Web per la gestione e la manutenzione del sistema di protezione della rete di un'organizzazione client gestita da Kaspersky Managed Detection and Response. Oltre a Web Console MDR è stato aggiunto il plug-in Web di Kaspersky Security Center per consentire la gestione di Kaspersky Managed Detection and Response all'interno di un'unica Administration Console.

- L'API MDR è l'Application Programming Interface per la gestione e il supporto del sistema di protezione della rete di un'organizzazione client gestita da Kaspersky Managed Detection and Response.

Interfacce di Kaspersky Managed Detection and Response

Questa sezione contiene informazioni sulle interfacce utente di Kaspersky Managed Detection and Response.

È possibile utilizzare Kaspersky Managed Detection and Response tramite le seguenti interfacce:

- Portale di Kaspersky Managed Detection and Response (di seguito anche denominato Web Console MDR).

Web Console MDR è disponibile all'indirizzo https://mdr.kaspersky.com/ dopo aver effettuato l'accesso. Per accedere, utilizzare l'indirizzo e-mail e la password dell'account per il sito Web di Kaspersky creato durante l'attivazione di Kaspersky Managed Detection and Response.

- Sezione MDR in Kaspersky Security Center Web Console o in Kaspersky Security Center Cloud Console.

Per utilizzare Kaspersky Security Center Web Console con Kaspersky Managed Detection and Response, è necessario scaricare e configurare il plug-in MDR in Kaspersky Security Center Web Console. In Kaspersky Security Center Cloud Console il plug-in MDR è preinstallato.

Per accedere alle funzioni di Kaspersky Managed Detection and Response, in Kaspersky Security Center Web Console o Kaspersky Security Center Cloud Console fare clic su Monitoraggio e rapporti → MDR.

Le capacità e le funzioni disponibili in queste interfacce sono sostanzialmente le stesse, ma è consigliabile eseguire alcune attività in una delle interfacce, poiché è disponibile un set più ampio di funzioni o dati. L'interfaccia consigliata è specificata nella descrizione delle attività e degli scenari di utilizzo.

L'interfaccia di Kaspersky Security Center è progettata principalmente per eseguire le seguenti attività:

- Attivazione della soluzione Kaspersky Managed Detection and Response

- Controllo dello stato delle risorse

L'interfaccia di Web Console MDR è progettata principalmente per eseguire le seguenti attività:

- Attività degli addetti alla sicurezza: gestione degli incidenti

- Attività dell'amministratore: gestione degli utenti MDR

- Visualizzazione e gestione delle risorse

Sezione MDR in Kaspersky Security Center

È possibile utilizzare Kaspersky Managed Detection and Response tramite la sezione MDR in Kaspersky Security Center Web Console o in Kaspersky Security Center Cloud Console. Per accedere alle funzioni di Kaspersky Managed Detection and Response, in Kaspersky Security Center fare clic su Monitoraggio e rapporti → MDR.

La sezione MDR nell'interfaccia Web di Kaspersky Security Center contiene le seguenti schede:

- Incidenti. Contiene il collegamento a Web Console MDR, in cui è possibile gestire gli incidenti.

- Rapporti. Contiene l'elenco delle attività di invio dei rapporti e le funzioni per modificare, eliminare o creare un'attività.

- Impostazioni. Consente di abilitare le notifiche estese e di modificare la lingua per i dati sugli incidenti, le notifiche e i rapporti.

- Notifiche. Consente di abilitare le notifiche tramite e-mail e Telegram.

- API. Contiene l'elenco delle connessioni API e le funzioni per gestirle.

- Tenant. Contiene l'elenco dei tenant e le funzioni per gestirli.

- Integrità di MDR. Contiene gli elenchi delle risorse con malfunzionamenti e di tutte le risorse visualizzate.

- Per iniziare (Getting Started). Contiene le istruzioni per l'impostazione della soluzione MDR.

- Utilizzo di MDR. Contiene le informazioni sullo stato di attivazione della soluzione, la licenza, l'area per l'archiviazione dei dati di telemetria, il file di configurazione di KSN e lo stato di accettazione delle condizioni per l'utilizzo.

Inoltre è possibile aggiungere il widget Risorse MDR per stato nel riquadro Monitoraggio e rapporti → Dashboard in Kaspersky Security Center.

Inizio pagina

Configurazione del plug-in MDR in Kaspersky Security Center

Questa sezione contiene informazioni sulla configurazione iniziale del plug-in MDR in Kaspersky Security Center per l'utilizzo con Kaspersky Managed Detection and Response.

Configurazione del plug-in MDR

Per utilizzare Kaspersky Managed Detection and Response tramite il plug-in MDR, è necessario configurare il plug-in MDR in una delle seguenti applicazioni:

- Kaspersky Security Center Web Console di Kaspersky Security Center Windows

- Kaspersky Security Center Web Console di Kaspersky Security Center Linux

- Kaspersky Security Center Cloud Console

Prerequisiti

Assicurarsi di avere accesso a Kaspersky Security Center Web Console o Kaspersky Security Center Cloud Console con le seguenti impostazioni minime:

- Il diritto di accesso in Lettura viene concesso per l'area funzionale Caratteristiche generali: Integrazione delle applicazioni di Kaspersky Security Center

- Il diritto di accesso Consenti è impostato per l'area funzionale Accesso agli incidenti di Kaspersky Managed Detection and Response

Fasi

La configurazione procede per fasi:

- Download del plug-in MDR

Ignorare questa fase se si utilizza Kaspersky Security Center Cloud Console poiché il plug-in MDR è preinstallato in Kaspersky Security Center Cloud Console.

In Kaspersky Security Center Web Console, scaricare il plug-in MDR selezionando Kaspersky Managed Detection and Response nell'elenco dei plug-in disponibili. Per informazioni dettagliate su come ottenere i plug-in Web, fare riferimento alla Guida di Kaspersky Security Center Windows o alla Guida di Kaspersky Security Center Linux.

- Impostazione dei diritti di accesso

Impostare i diritti di accesso manualmente per ogni utente che deve utilizzare il plug-in MDR o creare automaticamente i ruoli MDR con i diritti di accesso predefiniti facendo clic sul collegamento nel primo passaggio nella scheda Per iniziare (Getting Started) del plug-in MDR.

Risultati

Al termine di questo scenario, il plug-in MDR è configurato per l'utilizzo con Kaspersky Managed Detection and Response.

Inizio pagina

Impostazione dei diritti di accesso in Kaspersky Security Center

È necessario impostare i diritti di accesso per ogni utente di Kaspersky Security Center Web Console o Kaspersky Security Center Cloud Console che utilizzerà le funzioni MDR in Kaspersky Security Center. I diritti di accesso dipendono dalle azioni che gli utenti devono essere in grado di eseguire.

È possibile creare automaticamente i ruoli MDR con i diritti di accesso predefiniti facendo clic sul collegamento nel primo passaggio nella scheda Per iniziare (Getting Started) della sezione MDR di Kaspersky Security Center.

Per impostare i diritti di accesso:

- In Kaspersky Security Center passare alla sezione Utenti e ruoli → Ruoli e creare un nuovo ruolo. Per i dettagli su come creare i ruoli, fare riferimento alla Guida di Kaspersky Security Center Windows, alla Guida di Kaspersky Security Center Linux o alla Guida di Kaspersky Security Center Cloud Console.

- Nella scheda Diritti di accesso di un nuovo ruolo impostare il diritto Consenti per le aree funzionali seguenti:

- Integrazione applicazioni

Consente agli utenti di configurare l'interazione tra Kaspersky Security Center e un'altra applicazione o soluzione Kaspersky.

È necessario impostare il diritto di accesso Consenti per l'area funzionale Integrazione applicazioni per gli utenti che gestiscono il plug-in MDR. Questo diritto di accesso concede agli utenti i diritti per attivare, configurare, utilizzare e terminare l'utilizzo di Kaspersky Managed Detection and Response.

- Accesso agli incidenti

È necessario impostare il diritto di accesso Consenti per l'area funzionale Accesso agli incidenti affinché gli utenti possano accedere alla sezione MDR di Kaspersky Security Center. Se per l'area funzionale Accesso agli incidenti è impostato il diritto di accesso Nega, gli utenti possono visualizzare solo la scheda Per iniziare (Getting Started) della sezione MDR di Kaspersky Security Center.

- Gestione dei tenant

Consente agli utenti di creare, visualizzare e modificare i tenant.

- Accesso all'API REST

Consente agli utenti di gestire Kaspersky Managed Detection and Response tramite l'API REST.

La tabella seguente mostra il set minimo di diritti di accesso.

Set minimo di diritti di accesso

Area funzionale

Consenti

Nega

Integrazione applicazioni

Accesso agli incidenti

Impostazioni di accettazione automatica

Gestione delle reazioni

Gestione dei tenant

Pianificazione per il riepilogo incidenti

Accesso all'API REST

- Integrazione applicazioni

- Assegnare il ruolo creato a tutti gli utenti che utilizzeranno le funzioni MDR in Kaspersky Security Center.

I diritti di accesso verranno impostati.

Inizio pagina

Visualizzazione e modifica delle impostazioni MDR in Kaspersky Security Center

È possibile visualizzare e modificare le impostazioni del plug-in MDR installato in Kaspersky Security Center.

Per visualizzare e modificare le impostazioni:

- Nella sezione MDR di Kaspersky Security Center fare clic sulla scheda Impostazioni.

- Se si desidera abilitare le notifiche estese tramite e-mail, attivare l'opzione Abilita notifiche estese tramite e-mail e selezionare la casella di controllo per confermare di aver letto e compreso i termini per l'invio delle notifiche estese.

- È possibile utilizzare l'impostazione Lingua per selezionare la lingua inglese o russa per visualizzare rapporti e notifiche.

- Fare clic sul pulsante Salva nella parte inferiore della finestra per salvare le impostazioni.

Il pulsante Salva diventa attivo solo se sono state modificate le impostazioni.

Utilizzo delle funzionalità del plug-in MDR in un Administration Server virtuale

Per utilizzare le funzionalità MDR in Kaspersky Security Center in un Administration Server virtuale:

- Se si utilizza Kaspersky Security Center Windows:

- Scaricare il file di configurazione MDR in Kaspersky Security Center Web Console o in MDR Web Console.

- In Kaspersky Security Center Web Console, selezionare l'Administration Server (fisico) principale in cui si trova l'Administration Server virtuale.

- Abilitare l'interruttore Kaspersky Private Security Network nelle proprietà (fisiche) principali di Administration Server.

- Fare clic sul pulsante Seleziona file con impostazioni proxy KSN e selezionare il file di configurazione MDR scaricato.

- Se si utilizza Kaspersky Security Center Cloud Console:

- Attivare Kaspersky Managed Detection and Response nell'Administration Server (fisico) principale.

- Nell'Administration Server principale (fisico), fare clic su Monitoraggio e rapporti → MDR, aprire la scheda Utilizzo MDR e assicurarsi che la sezione KPSN contenga lo stato e la versione corretti del file di configurazione KPSN. Esempio di stato e versione corretti:

Per inviare i dati di telemetria all'infrastruttura Kaspersky MDR, viene utilizzato il file di configurazione di KPSN versione {{version}}Se lo stato del file o la versione non sono corretti, contattare l'Assistenza tecnica.

Utilizzo delle funzionalità MDR in Kaspersky Security Center tramite un server proxy

Se viene utilizzato un server proxy nella rete in cui è in esecuzione Kaspersky Security Center, è necessario impostare due variabili di ambiente con le impostazioni del server proxy per i protocolli HTTP e HTTPS affinché le funzionalità MDR in Kaspersky Security Center funzionino correttamente. Queste variabili di ambiente devono essere impostate nell'host in cui è installato Kaspersky Security Center Web Console.

Le variabili di ambiente hanno il seguente formato:

HTTP_PROXY=<protocol>://<proxy_user_name>:<proxy_user_password>@<host>:<port>

dove:

<protocol>è http o https.<proxy_user_name>è il nome utente per l'autorizzazione nel server proxy.<proxy_user_password>è la password per l'autorizzazione sul server proxy.<host>:<port>sono il nome o l'indirizzo IP del server proxy e il relativo numero di porta.Esempio delle variabili di ambiente:

HTTP_PROXY=http://proxy_user_name:proxy_user_password@proxy.domain.com:8080HTTPS_PROXY=https://proxy_user_name:proxy_user_password@proxy.domain.com:443

È possibile impostare le variabili di ambiente in due modi:

- Se si desidera applicare le impostazioni del proxy a tutte le applicazioni nell'host in cui è installato Kaspersky Security Center Web Console, aggiungere queste variabili di ambiente utilizzando il componente Modifica le variabili di ambiente di sistema del sistema operativo Windows. Per informazioni sull'utilizzo di questo componente, fare riferimento alla documentazione della versione del sistema operativo in uso.

- Se si desidera applicare queste impostazioni del proxy solo a Kaspersky Security Center Web Console, aggiungere queste variabili di ambiente nel file .env che si trova nella cartella di installazione di Kaspersky Security Center Web Console (per impostazione predefinita, C:\Programmi\Kaspersky Lab\Kaspersky Security Center Web Console\). Se il file .env non è presente nella cartella di installazione, è necessario crearlo.

Dopo aver impostato le variabili di ambiente, è necessario riavviare l'host in cui è installato Kaspersky Security Center Web Console per applicare le modifiche.

Inizio pagina

Modifica dei certificati per l'utilizzo delle funzioni MDR in Kaspersky Security Center con un server proxy o un software anti-virus

È necessario ridefinire la catena di certificati per la connessione tra Kaspersky Security Center Web Console con il plug-in MDR e l'infrastruttura della soluzione MDR nei seguenti casi:

- Nella rete in cui è in esecuzione Kaspersky Security Center viene utilizzato un server proxy con connessione TLS.

- Il software anti-virus con crittografia del traffico TLS è in esecuzione su un host in cui è installato Kaspersky Security Center Web Console.

Per ridefinire la catena di certificati:

- Salvare i certificati necessari come file nel computer.

- Per salvare il file del certificato del traffico di crittografia del software, nell'host con Kaspersky Security Center Web Console aprire https://mdr-ksc.kaspersky.com/ nel browser Chrome, fare clic sull'icona del lucchetto nella barra degli indirizzi accanto all'indirizzo del sito, fare clic su La connessione è sicura, quindi su Certificato valido, accedere alla scheda Dettagli e fare clic sul pulsante Esporta. Per le istruzioni relative agli altri browser, fare riferimento alla documentazione di questi browser.

- Per ottenere il certificato utilizzato per la connessione al server proxy, contattare l'amministratore di rete.

- Aggiungere i certificati salvati al file con estensione .PEM (ad esempio, KL_Root.pem).

- Posizionare il file .PEM creato nella cartella di installazione di Kaspersky Security Center Web Console (per impostazione predefinita, C:\Programmi\Kaspersky Lab\ Kaspersky Security Center Web Console\).

- Aggiungere la variabile di ambiente NODE_EXTRA_CA_CERTS al file .env che si trova nella cartella di installazione di Kaspersky Security Center Web Console. Se il file .env non è presente nella cartella di installazione, è necessario crearlo.

Esempio della variabile:

NODE_EXTRA_CA_CERTS="C:\Programmi\ Kaspersky Lab\ Kaspersky Security Center Web Console\KL_Root.pem"

Per applicare le modifiche dopo aver impostato la variabile di ambiente, riavviare l'host in cui è installato Kaspersky Security Center Web Console.

Inizio pagina

Nascondere e mostrare le funzionalità MDR in Kaspersky Security Center

Per impostazione predefinita, gli elementi dell'interfaccia relativi a Kaspersky Managed Detection and Response vengono visualizzati nell'interfaccia di Kaspersky Security Center. Se non si utilizza Kaspersky Managed Detection and Response, è possibile nascondere le relative funzionalità dall'interfaccia. Successivamente, è possibile modificare le impostazioni dell'interfaccia per mostrare nuovamente gli elementi nascosti.

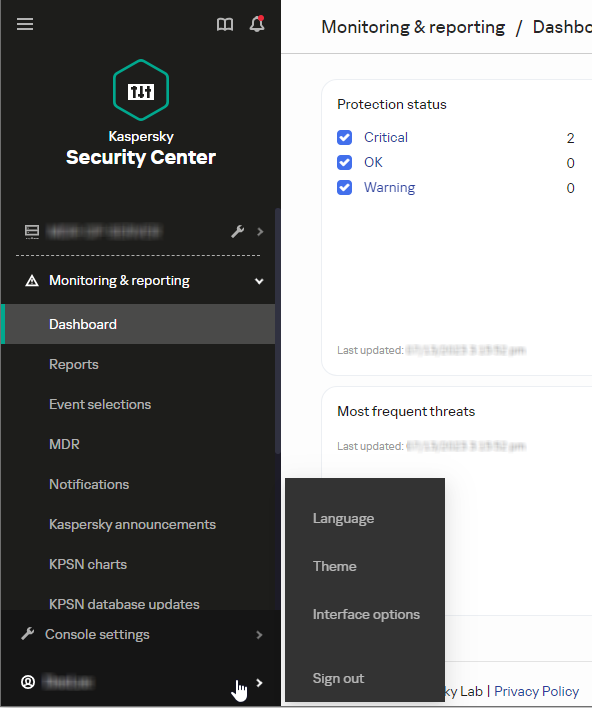

Per nascondere le funzionalità MDR in Kaspersky Security Center Cloud Console:

- In Kaspersky Security Center Web Console o Kaspersky Security Center Cloud Console passare il cursore del mouse sul nome utente situato nel riquadro sinistro in fondo. Viene visualizzato il menu delle impostazioni dell'interfaccia.

- Fare clic su Opzioni interfaccia.

- Disattivare o attivare le funzionalità Mostra MDR.

- Fare clic sul pulsante Salva.

Kaspersky Security Center salva il valore di questa opzione solo per l'account utente. Altri utenti possono impostare un valore diverso.

La sezione MDR viene nascosta o mostrata.

Web Console MDR

È possibile utilizzare Kaspersky Managed Detection and Response nell'interfaccia Web denominata Web Console MDR.

La finestra Web Console MDR contiene i seguenti elementi:

- Menu principale nel riquadro sinistro della finestra

- Area di lavoro nel riquadro destro della finestra

Menu principale

Il menu principale contiene le seguenti sezioni:

- Monitoraggio. Contiene i widget che forniscono informazioni di riepilogo sugli incidenti, le risorse e le reazioni attivi.

- Incidenti. Contiene informazioni dettagliate sugli incidenti e gli strumenti per gestirli.

- Risorse. Contiene informazioni dettagliate sulle risorse e gli strumenti per gestirle.

- Impostazioni. Contiene le schede per gestire gli account utente, le notifiche, le impostazioni degli incidenti, i rapporti di riepilogo, l'API, i tenant e le impostazioni generali.

- Informazioni. Contiene le informazioni sulla soluzione, nonché i collegamenti al Contratto di MDR, all'Accordo di elaborazione dei dati, a questa guida online e al sito Web dell'Assistenza tecnica.

Nella parte inferiore del riquadro sinistro è presente il controllo Impostazioni account che consente di accedere alla guida introduttiva (Getting Started), modificare la lingua dell'interfaccia, accedere alla pagina del profilo utente e disconnettersi da Web Console MDR.

Area di lavoro

L'area di lavoro mostra le informazioni che si sceglie di visualizzare in Web Console MDR. L'area di lavoro contiene inoltre elementi di controllo che è possibile utilizzare per configurare la modalità di visualizzazione delle informazioni.

Inizio pagina

Modifica della lingua dell'interfaccia in Kaspersky Security Center

L'interfaccia di MDR in Kaspersky Security Center è disponibile nelle seguenti lingue:

- Inglese

- Russo

- Tedesco

- Spagnolo

- Francese

- Italiano

Per modificare la lingua dell'interfaccia in Kaspersky Security Center:

- In Kaspersky Security Center Web Console o Kaspersky Security Center Cloud Console passare il cursore del mouse sul nome utente situato nel riquadro sinistro in fondo.

Viene visualizzato il menu delle impostazioni dell'interfaccia.

Modifica della lingua dell'interfaccia in Kaspersky Security Center

- Fare clic su Lingua.

Verrà visualizzata la sezione Impostazioni utente.

- Nella scheda Lingua selezionare la lingua da applicare all'interfaccia di MDR in Kaspersky Security Center.

La lingua verrà cambiata.

È possibile passare a un'altra lingua in qualsiasi momento.

Inizio pagina

Modifica della lingua per le notifiche e i rapporti in Kaspersky Security Center

In Kaspersky Security Center è possibile selezionare la lingua inglese o russa per visualizzare i dati sugli incidenti, le notifiche e i rapporti.

Per modificare la lingua per le notifiche e i rapporti in Kaspersky Security Center:

- In Kaspersky Security Center Web Console o Kaspersky Security Center Cloud Console fare clic su MDR → Impostazioni.

- Nell'area Lingua selezionare russo o inglese.

- Fare clic sul pulsante Salva.

La lingua verrà cambiata.

È possibile passare a un'altra lingua in qualsiasi momento.

La modifica della lingua si applica solo alle nuove notifiche e ai nuovi rapporti. Le notifiche e i rapporti già generati mantengono la lingua esistente.

Modifica della lingua dell'interfaccia in Web Console MDR

L'interfaccia di Web Console MDR è disponibile nelle seguenti lingue:

- Inglese

- Russo

Per modificare la lingua dell'interfaccia di Web Console MDR:

- In Web Console MDR passare alla sezione Impostazioni account nella parte inferiore del pannello di sinistra. Questa sezione contiene l'area Lingua.

- Nell'area Lingua fare clic sulla lingua da applicare all'interfaccia della console MDR.

La lingua verrà cambiata. È possibile passare a un'altra lingua in qualsiasi momento.

Attivazione di Kaspersky Managed Detection and Response

È consigliabile attivare Kaspersky Managed Detection and Response in Kaspersky Security Center con il plug-in MDR installato, come descritto in questa sezione.

Attivazione di Kaspersky Managed Detection and Response in Kaspersky Security Center

L'attivazione di Kaspersky Managed Detection and Response non è disponibile nell'area di lavoro di prova di Kaspersky Security Center Cloud Console.

Per attivare Kaspersky Managed Detection and Response:

- Assicurarsi che il plug-in MDR sia installato e configurato in Kaspersky Security Center.

- In Kaspersky Security Center Web Console o Kaspersky Security Center Cloud Console, fare clic su Monitoraggio e generazione dei rapporti → MDR.

- Fare clic sul pulsante Attiva la soluzione.

- Kaspersky Managed Detection and Response verifica se la connessione in background tra Kaspersky Security Center Web Console e Administration Server è abilitata e richiede di abilitarla, se necessario.

- Se non è stato precedentemente creato un Kaspersky Account, crearlo e assicurarsi di confermarlo utilizzando il collegamento di conferma inviato all'indirizzo e-mail.

Se il Kaspersky Account creato in precedenza (ovvero l'e-mail) è stato utilizzato in precedenza per accedere a Kaspersky Managed Detection and Response, potrebbe essere associato ai dati MDR di un'altra organizzazione e non essere disponibile per l'applicazione di un nuovo codice di attivazione. Per utilizzare il Kaspersky Account esistente per la nuova attivazione, contattare l'Assistenza tecnica.

Nota: quando il personale dell'Assistenza tecnica rimuove l'associazione del Kaspersky Account esistente con i dati di un'altra organizzazione in MDR, il Kaspersky Account esistente non può più essere utilizzato per accedere ai dati dell'altra organizzazione per cui è stato utilizzato in precedenza. - Quando il Kaspersky Account viene attivato, nella sezione MDR di Kaspersky Security Center accedere con il proprio Kaspersky Account.

- Kaspersky Managed Detection and Response controlla se l'account dispone di una licenza corrente per Kaspersky Managed Detection and Response:

- Se non viene rilevata una licenza corrente, immettere il codice di attivazione ricevuto da Kaspersky, selezionare la regione e fare clic sul pulsante Attiva.

La regione selezionata influisce sulla scelta della lingua che verrà utilizzata per garantire il servizio (russo o inglese) e sulla posizione di archiviazione dei dati di telemetria. Se si selezionano le regioni Europa o Canada, i dati di telemetria vengono archiviati nel Nord Europa. Se si seleziona Arabia Saudita, i dati di telemetria vengono archiviati nel Regno dell'Arabia Saudita. Se si seleziona la Russia o altre regioni, i dati di telemetria vengono archiviati in Russia.

- Se viene rilevata una licenza corrente e si dispone già di tenant, selezionare i tenant a cui avranno accesso gli utenti di questo Administration Server.

L'abilitazione della connessione in background è necessaria per le prestazioni di Kaspersky Managed Detection and Response.

- Se non viene rilevata una licenza corrente, immettere il codice di attivazione ricevuto da Kaspersky, selezionare la regione e fare clic sul pulsante Attiva.

- Leggere e accettare i contratti applicabili alla regione selezionata facendo clic sul pulsante Accetta.

Se non si accettano i termini dei contratti applicabili, non sarà possibile utilizzare Kaspersky Managed Detection and Response.

L'attivazione è completa.

Per interrompere l'utilizzo di Kaspersky Managed Detection and Response, fare riferimento alla sezione Interruzione dell'utilizzo di Kaspersky Managed Detection and Response o contattare l'Assistenza tecnica.

Inizio pagina

Attivazione di Kaspersky Managed Detection and Response in Web Console MDR

Per attivare Kaspersky Managed Detection and Response:

- Se non è stato precedentemente creato un Kaspersky Account, crearlo e assicurarsi di confermarlo utilizzando il collegamento di conferma inviato all'indirizzo e-mail.

Se il Kaspersky Account creato in precedenza (ovvero l'e-mail) è stato utilizzato in precedenza per accedere a Kaspersky Managed Detection and Response, potrebbe essere associato ai dati MDR di un'altra organizzazione e non essere disponibile per l'applicazione di un nuovo codice di attivazione. Per utilizzare il Kaspersky Account esistente per la nuova attivazione, contattare l'Assistenza tecnica.

Nota: quando il personale dell'Assistenza tecnica rimuove l'associazione del Kaspersky Account esistente con i dati di un'altra organizzazione in MDR, il Kaspersky Account esistente non può più essere utilizzato per accedere ai dati dell'altra organizzazione per cui è stato utilizzato in precedenza. - Quando il Kaspersky Account è attivato, in MDR Web Console accedere con il proprio Kaspersky Account.

- Per utilizzare Web Console MDR, inserire il codice di attivazione ricevuto da Kaspersky nel campo corrispondente nella pagina.

- Leggere e accettare i contratti applicabili nella propria regione facendo clic sul pulsante Conferma.

Se non si accettano i contratti applicabili, non sarà possibile utilizzare Kaspersky Managed Detection and Response.

L'attivazione è completa.

Per interrompere l'utilizzo di Kaspersky Managed Detection and Response, fare riferimento a questo articolo o contattare l'Assistenza tecnica.

Inizio pagina

Attivazione della soluzione MDR nelle applicazioni Kaspersky

In questo articolo viene descritto come attivare la soluzione MDR nelle applicazioni Kaspersky.

Kaspersky Endpoint Security for Windows

Versione applicazione |

Licenze:

|

Licenze:

|

Licenze:

|

Dipendenza KPSN |

12.5 e versioni precedenti |

La soluzione MDR può essere attivata con un file di configurazione di MDR (BLOB).

|

La soluzione MDR può funzionare solo se il file di configurazione di KPSN è installato in Kaspersky Security Center. |

||

12.6–12.8 |

Applicare un codice di attivazione per attivare la soluzione MDR:

Per attivare sia la soluzione Endpoint Detection and Response Optimum sia la soluzione MDR, applicare il codice di attivazione per Endpoint Detection and Response Optimum e un file di configurazione di MDR (BLOB) per la soluzione MDR.

|

Applicare un codice di attivazione per attivare la soluzione MDR:

|

L'applicazione supporta l'utilizzo di MDR con e senza file di configurazione di KPSN. Per utilizzare la soluzione MDR senza un file di configurazione di KPSN, specificare il codice di attivazione anche se è stato distribuito un file di configurazione di MDR (BLOB). Se i file di configurazione di MDR (BLOB) sono già installati nelle risorse e la licenza di MDR è stata attivata prima di gennaio 2024, è necessario scaricare nuovamente e reinstallare i file BLOB:

|

|

12.9 |

Applicare un codice di attivazione per attivare la soluzione MDR:

Per attivare sia la soluzione Endpoint Detection and Response Optimum sia la soluzione MDR, applicare il codice di attivazione per Endpoint Detection and Response Optimum e un file di configurazione di MDR (BLOB) per la soluzione MDR. |

Applicare un codice di attivazione per attivare la soluzione MDR: Se non si utilizzano e non si sono mai creati tenant MDR, non è necessario utilizzare un file di configurazione di MDR (BLOB). Se si utilizzano tenant MDR, è necessario installare un file di configurazione di MDR (BLOB), anche se è scaduto.

|

L'applicazione supporta l'utilizzo di MDR con e senza file di configurazione di KPSN. Per utilizzare la soluzione MDR senza un file di configurazione di KPSN, specificare il codice di attivazione anche se è stato distribuito un file di configurazione di MDR (BLOB). Se i file di configurazione di MDR (BLOB) sono già installati nelle risorse e la licenza di MDR è stata attivata prima di gennaio 2024, è necessario scaricare nuovamente e reinstallare i file BLOB:

|

|

Kaspersky Endpoint Security for Windows nella modalità Endpoint Detection and Response Agent

Versione applicazione |

Licenze:

|

Licenze:

|

Licenze:

|

Dipendenza KPSN |

12.3–12.5 |

La soluzione MDR può essere attivata con un file di configurazione di MDR (BLOB).

|

Non applicabile. |

La soluzione MDR può funzionare solo se il file di configurazione di KPSN è installato in Kaspersky Security Center. |

|

12.6–12.8 |

Applicare un codice di attivazione per attivare la soluzione MDR:

|

Non applicabile. |

L'applicazione supporta l'utilizzo di MDR con e senza file di configurazione di KPSN. Per utilizzare la soluzione MDR senza un file di configurazione di KPSN, specificare il codice di attivazione anche se è stato distribuito un file di configurazione di MDR (BLOB). |

|

12.9 o versione successiva |

Applicare un codice di attivazione per attivare la soluzione MDR:

|

Non applicabile. |

L'applicazione supporta l'utilizzo di MDR con e senza file di configurazione di KPSN. Per utilizzare la soluzione MDR senza un file di configurazione di KPSN, specificare il codice di attivazione anche se è stato distribuito un file di configurazione di MDR (BLOB). |

|

Kaspersky Security for Virtualization Light Agent

Versione applicazione |

Licenze:

|

Licenze:

|

Licenze:

|

Dipendenza KPSN |

5.2 Kaspersky Security for Virtualization Light Agent |

La soluzione MDR può essere attivata con un file di configurazione di MDR (BLOB).

|

La soluzione MDR può funzionare solo se il file di configurazione di KPSN è installato in Kaspersky Security Center. |

||

6.0–6.1 Kaspersky Security for Virtualization Light Agent |

La soluzione MDR può essere attivata con un file di configurazione di MDR (BLOB).

|

La soluzione MDR può funzionare solo se il file di configurazione di KPSN è installato in Kaspersky Security Center. |

||

6.2 Kaspersky Endpoint Security for Windows Light Agent 12.8-12.9 |

Applicare un codice di attivazione per attivare la soluzione MDR:

Per attivare sia la soluzione Endpoint Detection and Response Optimum sia la soluzione MDR, applicare il codice di attivazione per Endpoint Detection and Response Optimum e un file di configurazione di MDR (BLOB) per la soluzione MDR.

|

La soluzione MDR può essere attivata solo con un codice di attivazione con la licenza di Kaspersky Symphony MDR.

Light Agent non può essere attivato con la licenza NEXT Complete Security. |

L'applicazione supporta l'utilizzo di MDR con e senza file di configurazione di KPSN. Per utilizzare la soluzione MDR senza un file di configurazione di KPSN, specificare il codice di attivazione anche se è stato distribuito un file di configurazione di MDR (BLOB). Se i file di configurazione di MDR (BLOB) sono già installati nelle risorse e la licenza di MDR è stata attivata prima di gennaio 2024, è necessario scaricare nuovamente e reinstallare i file BLOB:

|

|

6.2 Kaspersky Endpoint Security for Linux Light Agent 12.2 |

La soluzione MDR può essere attivata con un file di configurazione di MDR (BLOB).

|

La soluzione MDR può funzionare solo se il file di configurazione di KPSN è installato in Kaspersky Security Center. |

||

6.3 Kaspersky Endpoint Security for Linux Light Agent 12.3 o versione successiva |

La soluzione MDR può essere attivata con un file di configurazione di MDR (BLOB). |

Utilizzo di un codice di attivazione o di un file di certificato per attivare la soluzione MDR:

|

L'applicazione supporta l'utilizzo di MDR con e senza file di configurazione di KPSN. Per utilizzare la soluzione MDR senza un file di configurazione di KPSN, specificare il codice di attivazione anche se è stato distribuito un file di configurazione di MDR (BLOB). Se i file di configurazione di MDR (BLOB) sono già installati nelle risorse e la licenza di MDR è stata attivata prima di gennaio 2024, è necessario scaricare nuovamente e reinstallare i file BLOB:

|

|

Kaspersky Endpoint Security for Linux

Versione applicazione |

Licenze:

|

Licenze:

|

Licenze:

|

Dipendenza KPSN |

12.2 e versioni precedenti |

La soluzione MDR può essere attivata con un file di configurazione di MDR (BLOB).

|

La soluzione MDR può funzionare solo se il file di configurazione di KPSN è installato in Kaspersky Security Center. |

||

12.3 |

La soluzione MDR può essere attivata con un file di configurazione di MDR (BLOB). |

Utilizzo di un codice di attivazione o di un file di certificato per attivare la soluzione MDR:

|

L'applicazione supporta l'utilizzo di MDR con e senza file di configurazione di KPSN. Per utilizzare la soluzione MDR senza un file di configurazione di KPSN, specificare il codice di attivazione anche se è stato distribuito un file di configurazione di MDR (BLOB). Se i file di configurazione di MDR (BLOB) sono già installati nelle risorse e la licenza di MDR è stata attivata prima di gennaio 2024, è necessario scaricare nuovamente e reinstallare i file BLOB:

|

|

Kaspersky Endpoint Security for Mac

Versione applicazione |

Licenze:

|

Licenze:

|

Licenze:

|

Dipendenza KPSN |

12.1 e versioni precedenti |

La soluzione MDR può essere attivata con un file di configurazione di MDR (BLOB).

|

La soluzione MDR può funzionare solo se il file di configurazione di KPSN è installato in Kaspersky Security Center. |

||

12.2 |

La soluzione MDR può essere attivata con un file di configurazione di MDR (BLOB). |

Utilizzo di un codice di attivazione o di un file di certificato per attivare la soluzione MDR:

|

L'applicazione supporta l'utilizzo di MDR con e senza file di configurazione di KPSN. Per utilizzare la soluzione MDR senza un file di configurazione di KPSN, specificare il codice di attivazione anche se è stato distribuito un file di configurazione di MDR (BLOB). Se i file di configurazione di MDR (BLOB) sono già installati nelle risorse e la licenza di MDR è stata attivata prima di gennaio 2024, è necessario scaricare nuovamente e reinstallare i file BLOB:

|

|

Disattivazione di Kaspersky Managed Detection and Response

Se si desidera smettere di utilizzare Kaspersky Managed Detection and Response, è possibile terminare in modo permanente il relativo utilizzo o sospenderlo in una risorsa particolare.

Interruzione dell'utilizzo di Kaspersky Managed Detection and Response

È possibile terminare manualmente l'utilizzo di Kaspersky Managed Detection and Response se si desidera interromperne l'utilizzo.

Quando si termina l'utilizzo di Kaspersky Managed Detection and Response, Kaspersky Managed Detection and Response interrompe l'invio dei dati di telemetria dalle risorse. Per eliminare i dati sull'organizzazione dall'infrastruttura di Kaspersky Managed Detection and Response, contattare il Servizio di assistenza tecnica.

Per interrompere l'utilizzo di Kaspersky Managed Detection and Response:

- In Kaspersky Security Center Web Console o Kaspersky Security Center Cloud Console passare alla sezione Dispositivi → Criteri e profili, se si utilizzano le applicazioni EPP che supportano i criteri.

Se si utilizza un'applicazione EPP che non supporta i criteri, passare alla sezione Dispositivi → Attività.

Viene aperto l'elenco dei criteri (o l'elenco delle attività).

- Fare clic su un criterio o un'attività creati durante la distribuzione di Kaspersky Managed Detection and Response per configurare l'integrazione tra un'applicazione EPP e Kaspersky Managed Detection and Response.

Verrà visualizzata la finestra delle impostazioni dei criteri (o la finestra delle impostazioni delle attività).

- Nella scheda Impostazioni dell'applicazione, nel riquadro a sinistra, selezionare Detection and Response, quindi nel riquadro a destra selezionare Managed Detection and Response.

Verrà visualizzato il riquadro delle impostazioni di Managed Detection and Response.

- Disabilitare l'opzione Managed Detection and Response abilitato.

Il nome dell'opzione diventa Managed Detection and Response disabilitato.

- Salvare le modifiche al criterio o all'attività.

- Revocare il consenso alle condizioni per l'utilizzo della soluzione MDR.

- Se si utilizza Kaspersky Security Center Web Console on-premises insieme a Kaspersky MDR, si consiglia di rimuovere il file di configurazione di Kaspersky Security Network da Kaspersky Security Center Administration Server.

L'utilizzo di Kaspersky Managed Detection and Response viene interrotto.

Inizio pagina

Sospensione temporanea dell'utilizzo di Kaspersky Managed Detection and Response