Migrazione della zona attendibile di KSWS

Un'area attendibile è un elenco configurato dall'amministratore di sistema di oggetti e applicazioni che non vengono monitorati da Kaspersky Endpoint Security durante l'esecuzione. È possibile eseguire la migrazione degli oggetti della zona attendibile da KSWS a KES utilizzando la conversione guidata in batch di criteri e attività o la procedura guidata per la creazione di un nuovo criterio di KES basato sul criterio di KSWS. KSWS e KES hanno diversi set di componenti e funzionalità, quindi dopo la migrazione è necessario verificare che le esclusioni soddisfino i requisiti di sicurezza aziendali. Inoltre, i metodi per aggiungere esclusioni alla zona attendibile sono diversi per KES e KSWS. La migrazione guidata non dispone di strumenti per eseguire la migrazione di tutte le esclusioni di KSWS. Questo significa che, dopo la migrazione, sarà necessario aggiungere manualmente alcune esclusioni di KSWS.

Per assicurarsi che Kaspersky Endpoint Security funzioni correttamente sui server, si consiglia di aggiungere i file importanti per il funzionamento del server all'area attendibile. Per i server SQL, è necessario aggiungere file di database MDF e LDF. Per i server Microsoft Exchange, è necessario aggiungere i file CHK, EDB, JRS, LOG e JSL. È possibile utilizzare anche maschere, ad esempio, C:\Programmi (x86)\Microsoft SQL Server\*.mdf.

Metodi di creazione di zone attendibili KES e KSWS.

KSWS |

| KES |

|---|---|---|

Object to scan |

|

|

| (la migrazione non viene effettuata) |

|

| → | File o cartella |

| → | File o cartella |

| (la migrazione non viene effettuata) |

|

Detected object | → | Nome oggetto |

Trusted processes | → | Applicazioni attendibili |

Migrazione degli oggetti

Le esclusioni di KSWS con il metodo Object to scan selezionato nelle relative proprietà vengono migrate alle esclusioni KES con il metodo File o cartella selezionato nelle relative proprietà, con alcune limitazioni. La migrazione di un'esclusione dipende dal metodo di selezione degli oggetti:

- Predefined scope: la migrazione non viene eseguita.

Dopo la migrazione, è necessario aggiungere tali esclusioni manualmente. Le esclusioni come aree predefinite devono essere configurate nelle impostazioni dell'attività Scansione malware.

- Disk, folder or network location: esegue la migrazione alle esclusioni di KES con il metodo "File o cartella" selezionato nelle proprietà.

- File: esegue la migrazione alle esclusioni di KES con il metodo "File o cartella" selezionato nelle proprietà.

- Script file or web address – la migrazione non viene effettuata.

Dopo la migrazione, è necessario aggiungere tali esclusioni manualmente. Le esclusioni come indirizzi Web script devono essere aggiunte agli indirizzi Web attendibili per la protezione dalle minacce Web.

Se la casella di controllo Apply also to subfolders è selezionata per l'oggetto scansionato, questa impostazione viene migrata alle esclusioni di KES (la casella di controllo Includi sottocartelle).

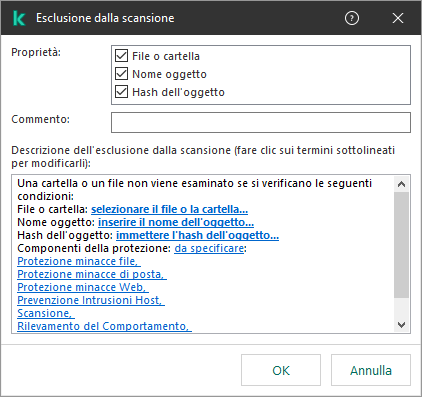

Impostazioni delle esclusioni di KES

Impostazioni delle esclusioni di KSWS

Migrazione degli oggetti rilevati

Le esclusioni di KSWS con il metodo Detected object selezionato nelle relative proprietà vengono migrate alle esclusioni KES con il metodo Nome oggetto selezionato nelle relative proprietà. Il nome dell'oggetto rilevato corrisponde alla classificazione dell'Enciclopedia Kaspersky (ad esempio Email-Worm, Rootkit o RemoteAdmin). Kaspersky Endpoint Security supporta le maschere con il punto interrogativo ? (corrisponde a qualsiasi carattere singolo) e l'asterisco * (corrisponde a qualsiasi sequenza di caratteri).

Migrazione dell'ambito di utilizzo delle esclusioni

L'ambito di utilizzo di un'esclusione è un insieme di componenti a cui si applica l'esclusione. KES e KSWS hanno set di componenti diversi, pertanto la migrazione guidata non può eseguire la migrazione dell'ambito di utilizzo delle esclusioni. Pertanto, se nell'ambito di utilizzo di KSWS è selezionato almeno un componente, KES applica l'esclusione a tutti i componenti dell'applicazione.

È possibile configurare l'ambito di utilizzo di KSWS nelle impostazioni della zona attendibile e anche nelle impostazioni dei componenti di protezione di KSWS. A tale scopo, è possibile selezionare o deselezionare la casella di controllo Apply Trusted Zone nella sezione corrispondente del criterio. Le impostazioni dei componenti di protezione KES non includono tale casella di controllo. Questo significa che lo stato della zona attendibile nelle impostazioni dei singoli componenti viene perso durante la migrazione. Dopo aver completato la migrazione, selezionare i componenti a cui si applica l'esclusione nelle impostazioni della zona attendibile nel criterio di KES.

Migrazione dei commenti

I commenti dalla zona attendibile di KSWS vengono migrati ai commenti delle esclusioni di KES senza modifiche.

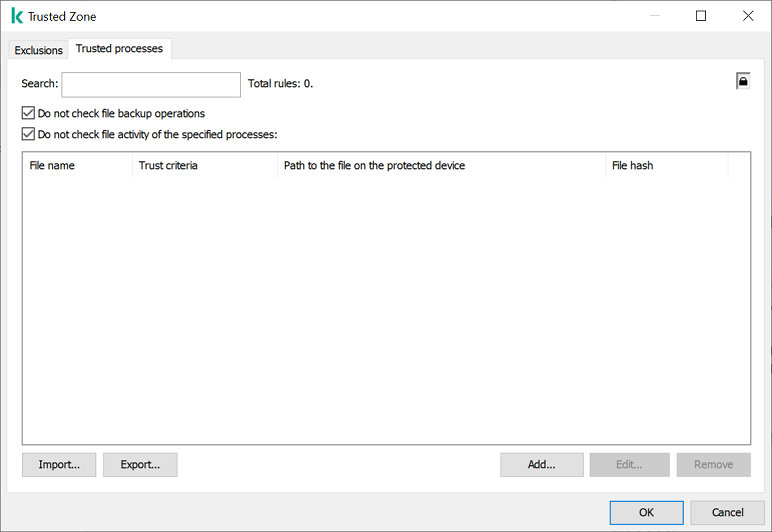

Migrazione dei processi attendibili

I processi attendibili di KSWS vengono migrati nei processi attendibili di KES con alcune limitazioni. La migrazione dei processi attendibili dipende dal metodo di selezione degli oggetti:

- Path to the file on the protected device: esegue la migrazione alle applicazioni attendibili di KES.

- File hash – la migrazione non viene effettuata.

Se in KSWS sono presenti processi attendibili configurati come file, tali processi attendibili non vengono migrati. Dopo la migrazione, è necessario aggiungere tali processi attendibili manualmente.

Se la casella di controllo Do not check file backup operations è selezionata nelle impostazioni dei processi attendibili, questa impostazione viene migrata alle applicazioni attendibili di KES (la casella di controllo Non monitorare l'attività dell'applicazione).

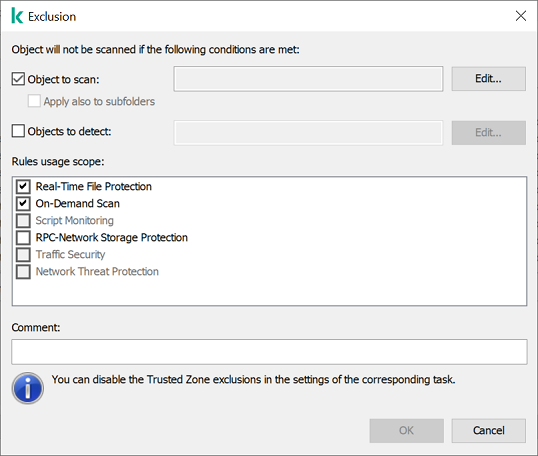

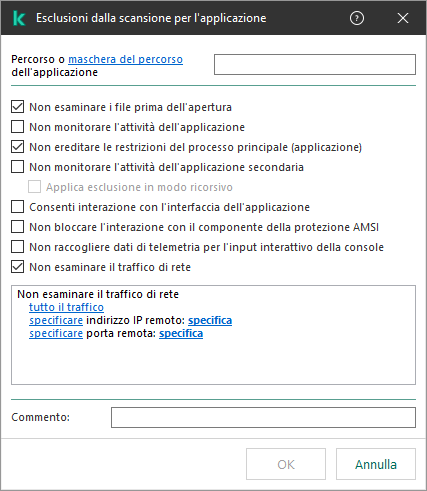

Impostazioni delle applicazioni attendibili di KES

Impostazioni dei processi attendibili di KSWS