Sommario

- Integrazione tra Kaspersky Security Center e altre soluzioni

- Configurazione dell'accesso a KATA/KEDR Web Console

- Stabilire una connessione in background

- Esportazione di eventi nei sistemi SIEM

- Configurazione dell'esportazione di eventi nei sistemi SIEM

- Prima di iniziare

- Informazioni sugli eventi in Kaspersky Security Center

- Informazioni sull'esportazione degli eventi

- Informazioni sulla configurazione dell'esportazione di eventi in un sistema SIEM

- Contrassegno degli eventi per l'esportazione nei sistemi SIEM in formato Syslog

- Informazioni sull'esportazione degli eventi tramite i formati CEF e LEEF

- Informazioni sull'esportazione degli eventi utilizzando il formato Syslog

- Configurazione di Kaspersky Security Center per l'esportazione degli eventi nel sistema SIEM

- Esportazione degli eventi direttamente dal database

- Visualizzazione dei risultati dell'esportazione

Integrazione tra Kaspersky Security Center e altre soluzioni

Questa sezione descrive come configurare l'accesso da Kaspersky Security Center Web Console a un'altra applicazione Kaspersky, ad esempio Kaspersky Managed Detection and Response. Questa sezione descrive inoltre come configurare l'esportazione nei sistemi SIEM.

Configurazione dell'accesso a KATA/KEDR Web Console

Kaspersky Anti Targeted Attack (KATA) e Kaspersky Endpoint Detection and Response (KEDR) sono due blocchi funzionali di Kaspersky Anti Targeted Attack Platform. È possibile gestire questi blocchi funzionali tramite la Web Console per Kaspersky Anti Targeted Attack Platform (KATA/KEDR Web Console). Se si utilizzano sia Kaspersky Security Center Web Console che KATA/KEDR Web Console, è possibile configurare l'accesso a KATA/KEDR Web Console direttamente dall'interfaccia di Kaspersky Security Center Web Console.

Per configurare l'accesso a KATA/KEDR Web Console:

- Nell'elenco a discesa Impostazioni della console selezionare Integrazione.

Verrà visualizzata la finestra Impostazioni della console.

- Selezionare la scheda Integrazione.

- Nella scheda Integrazione selezionare la sezione KATA.

- Immettere l'URL di KATA/KEDR Web Console nel campo URL di KATA/KEDR Web Console.

- Fare clic sul pulsante Salva.

L'elenco a discesa Gestione avanzata viene aggiunto alla finestra principale dell'applicazione. È possibile utilizzare questo menu per aprire KATA/KEDR Web Console. Facendo clic su Sicurezza informatica avanzata, nel browser viene aperta una nuova scheda con l'URL specificato.

Stabilire una connessione in background

Per consentire a Kaspersky Security Center Web Console di eseguire le relative attività in background, è necessario stabilire una connessione in background tra Kaspersky Security Center Web Console e Administration Server. È possibile stabilire questa connessione solo se il proprio account dispone del diritto Modifica elenchi di controllo degli accessi agli oggetti dell'area funzionale Caratteristiche generali: Autorizzazioni utente.

Se si installa il plug-in di Kaspersky Endpoint Security for Windows 12.0 o se si aggiorna il plug-in di Kaspersky Endpoint Security for Windows da una versione precedente alla 11.7 e non è ancora stata stabilita una connessione in background, viene visualizzata una notifica per informare che è necessario stabilire una connessione in background. Sarà inoltre necessario concedere all'account di servizio i diritti dell'area funzionale Caratteristiche generali: Operazioni in Administration Server.

Per stabilire una connessione in background:

- Nell'elenco a discesa Impostazioni della console selezionare Integrazione.

Verrà visualizzata la finestra Impostazioni della console.

- Selezionare la scheda Integrazione.

- Nella scheda Integrazione, selezionare la sezione Integrazione.

- Spostare l'interruttore per stabilire una connessione in background sulla posizione: Stabilisci una connessione in background per l'integrazione ABILITATO.

- Nella sezione Il servizio che stabilisce una connessione in background verrà avviato nel server Kaspersky Security Center Web Console aperta fare clic sul pulsante OK.

Viene stabilita la connessione in background tra Kaspersky Security Center Web Console e Administration Server. Administration Server crea un account per la connessione in background e questo account viene utilizzato come account di servizio per mantenere l'interazione tra Kaspersky Security Center e un'altra applicazione o soluzione Kaspersky. Il nome di questo account di servizio contiene il prefisso NWCSvcUser.

Administration Server cambia automaticamente la password dell'account di servizio ogni 30 giorni, per motivi di sicurezza. Non è possibile eliminare l'account di servizio manualmente. Administration Server elimina automaticamente questo account quando si disabilita una connessione tra servizi. Administration Server crea un singolo account di servizio per ogni Administration Console e assegna tutti gli account di servizio al gruppo di protezione con il nome ServiceNwcGroup. Administration Server crea automaticamente questo gruppo di protezione durante il processo di installazione di Kaspersky Security Center. Non è possibile eliminare questo gruppo di protezione manualmente.

Esportazione di eventi nei sistemi SIEM

Questa sezione descrive come configurare l'esportazione degli eventi nei sistemi SIEM.

Configurazione dell'esportazione di eventi nei sistemi SIEM

Kaspersky Security Center consente la configurazione con uno dei seguenti metodi: esportazione in qualsiasi sistema SIEM che utilizza il formato Syslog, esportazione in sistemi QRadar, Splunk, ArcSight SIEM che utilizzano i formati LEEF e CEF o esportazione di eventi in sistemi SIEM direttamente dal database di Kaspersky Security Center. Al termine di questo scenario, Administration Server invia automaticamente gli eventi al sistema SIEM.

Prerequisiti

Prima di avviare la configurazione dell'esportazione degli eventi in Kaspersky Security Center:

- Ulteriori informazioni sui metodi di esportazione degli eventi.

- Assicurarsi di disporre dei valori delle impostazioni di sistema.

È possibile eseguire i passaggi di questo scenario in qualsiasi ordine.

Il processo di esportazione degli eventi nel sistema SIEM prevede i seguenti passaggi:

- Configurazione del sistema SIEM per la ricezione di eventi da Kaspersky Security Center

Istruzioni dettagliate: Configurazione dell'esportazione di eventi in un sistema SIEM

- Selezione degli eventi che si desidera esportare nel sistema SIEM:

Istruzioni dettagliate:

- Administration Console: Contrassegno degli eventi di un'applicazione Kaspersky per l'esportazione nel formato Syslog, Contrassegno di eventi generici per l'esportazione nel formato Syslog

- Kaspersky Security Center Web Console: Contrassegno degli eventi di un'applicazione Kaspersky per l'esportazione nel formato Syslog, Contrassegno di eventi generali per l'esportazione nel formato Syslog

- Configurazione dell'esportazione degli eventi nel sistema SIEM utilizzando uno dei seguenti metodi:

- Utilizzo dei protocolli TCP/IP, UDP o TLS su TCP.

Istruzioni dettagliate:

- Administration Console: Configurazione dell'esportazione di eventi nei sistemi SIEM

- Kaspersky Security Center Web Console: Configurazione dell'esportazione di eventi nei sistemi SIEM

- Utilizzo dell'esportazione di eventi direttamente dal database di Kaspersky Security Center. È disponibile un set di visualizzazioni pubbliche nel database di Kaspersky Security Center. È possibile trovare la descrizione di queste visualizzazioni pubbliche nel documento klakdb.chm.

- Utilizzo dei protocolli TCP/IP, UDP o TLS su TCP.

Risultati

Dopo aver configurato l'esportazione degli eventi nel sistema SIEM, è possibile visualizzare i risultati dell'esportazione se sono stati selezionati gli eventi da esportare.

Prima di iniziare

Espandi tutto | Comprimi tutto

Durante la configurazione dell'esportazione automatica degli eventi in Kaspersky Security Center, è necessario specificare alcune impostazioni del sistema SIEM. È consigliabile verificare preventivamente queste impostazioni per la preparazione della configurazione di Kaspersky Security Center.

Per configurare l'invio automatico degli eventi in un sistema SIEM, è necessario conoscere le seguenti impostazioni:

Informazioni sugli eventi in Kaspersky Security Center

Kaspersky Security Center consente di ricevere informazioni sugli eventi che si verificano durante l'esecuzione di Administration Server e delle applicazioni Kaspersky installate nei dispositivi gestiti. Le informazioni sugli eventi vengono salvate nel database di Administration Server. È possibile esportare queste informazioni in sistemi SIEM esterni. L'esportazione delle informazioni sugli eventi nei sistemi SIEM esterni consente agli amministratori dei sistemi SIEM di rispondere tempestivamente agli eventi del sistema di protezione che si verificano nei gruppi di amministrazione o dispositivi gestiti.

Tipi di evento

In Kaspersky Security Center sono disponibili i seguenti tipi di eventi:

- Eventi generici. Questi eventi si verificano in tutte le applicazioni Kaspersky gestite. Un esempio di evento generico è l'Epidemia di virus. Gli eventi generici hanno sintassi e semantica rigorosamente definite. Gli eventi generici vengono ad esempio utilizzati nei rapporti e nei dashboard.

- Eventi specifici delle applicazioni gestiti da Kaspersky. Ogni applicazione Kaspersky gestita dispone di uno specifico set di eventi.

Origini eventi

Gli eventi possono essere generati dalle seguenti applicazioni:

- Componenti di Kaspersky Security Center:

- Applicazioni Kaspersky gestite

Per i dettagli sugli eventi generati dalle applicazioni gestite da Kaspersky, consultare la documentazione dell'applicazione corrispondente.

È possibile visualizzare l'elenco completo degli eventi che possono essere generati da un'applicazione nella scheda Configurazione eventi nel criterio dell'applicazione. Per l'Administration Server, è inoltre possibile visualizzare l'elenco degli eventi nelle proprietà dell'Administration Server.

Livello di importanza degli eventi

Ogni evento dispone di uno specifico livello di importanza. In base alle condizioni in cui si verifica, a un evento possono essere assegnati diversi livelli di importanza. Esistono quattro livelli di importanza degli eventi:

- Un evento critico è un evento che indica la presenza di un problema critico che può determinare una perdita dei dati, un malfunzionamento o un errore critico.

- Un errore funzionale è un evento che indica la presenza di un problema grave, un errore o un malfunzionamento che si è verificato durante l'esecuzione dell'applicazione o di una procedura.

- Un avviso è un evento che non è necessariamente grave, ma indica comunque un potenziale problema futuro. La maggior parte degli eventi viene designata come avviso se l'applicazione può essere ripristinata senza perdite di dati o funzionalità importanti dopo che si sono verificati tali eventi.

- Un evento informativo è un evento che si verifica allo scopo di segnalare il completamento di un'operazione, il corretto funzionamento dell'applicazione o il completamento di una procedura.

Ogni evento ha un periodo di archiviazione definito, durante il quale può essere visualizzato o modificato in Kaspersky Security Center. Alcuni eventi non vengono salvati nel database di Administration Server per impostazione predefinita, poiché il relativo periodo di archiviazione definito è pari a zero. Solo gli eventi che verranno memorizzati nel database di Administration Server per almeno un giorno possono essere esportati in sistemi esterni.

Informazioni sull'esportazione degli eventi

È possibile utilizzare l'esportazione degli eventi in sistemi centralizzati che gestiscono i problemi di protezione a livello tecnico e organizzativo, garantiscono servizi di monitoraggio della sicurezza e consolidano informazioni da diverse soluzioni. Si tratta di sistemi SIEM, che offrono analisi in tempo reale degli avvisi e degli eventi di protezione generati da applicazioni e hardware di rete o SOC (Security Operation Center).

Questi sistemi ricevono i dati da numerose origini, tra cui reti, sicurezza, server, database e applicazioni. I sistemi SIEM forniscono anche funzionalità per consolidare i dati monitorati ed evitare la perdita di eventi critici. Inoltre, questi sistemi eseguono analisi automatizzate di avvisi ed eventi correlati per inviare immediatamente agli amministratori una notifica dei problemi di protezione. Gli avvisi possono essere implementati tramite un dashboard o inviati tramite canali di terzi, ad esempio via e-mail.

Il processo di esportazione degli eventi da Kaspersky Security Center ai sistemi SIEM esterni coinvolge due parti: un mittente degli eventi (Kaspersky Security Center) e il destinatario di un evento (il sistema SIEM). Per eseguire l'esportazione degli eventi, è necessario configurare questa funzionalità nel sistema SIEM e in Kaspersky Security Center Administration Console. Non è importante quale lato viene configurato per primo. È possibile configurare la trasmissione degli eventi in Kaspersky Security Center, quindi configurare la ricezione degli eventi dal sistema SIEM o viceversa.

Metodi per l'invio degli eventi da Kaspersky Security Center

Esistono tre metodi per l'invio degli eventi da Kaspersky Security Center ai sistemi esterni:

- Invio degli eventi tramite il protocollo Syslog a qualsiasi sistema SIEM

Utilizzando il protocollo Syslog è possibile inviare gli eventi che si verificano in Kaspersky Security Center Administration Server e nelle applicazioni Kaspersky installate nei dispositivi gestiti. Il protocollo Syslog è un protocollo standard per la registrazione dei messaggi. Può essere utilizzato per esportare gli eventi in qualsiasi sistema SIEM.

A tale scopo, è necessario contrassegnare gli eventi che si desidera inoltrare al sistema SIEM. È possibile contrassegnare gli eventi in Administration Console o Kaspersky Security Center Web Console. Solo gli eventi contrassegnati verranno inoltrati al sistema SIEM. Se non è stato contrassegnato nulla, nessun evento verrà inoltrato.

- Invio degli eventi tramite i protocolli CEF e LEEF ai sistemi QRadar, Splunk e ArcSight

È possibile utilizzare i protocolli CEF e LEEF per esportare eventi generali. Durante l'esportazione degli eventi tramite i protocolli CEF e LEEF, non si ha la possibilità di selezionare gli eventi specifici da esportare. Al contrario, vengono esportati tutti gli eventi generali. Per convertire gli eventi Kaspersky Security Center in eventi nei formati CEF e LEEF, è necessario utilizzare il file siem_conversion_rules.xml. Questo file contiene l'elenco degli attributi degli eventi Kaspersky Security Center e gli attributi corrispondenti degli eventi nei formati CEF e LEEF. Inoltre, il file siem_conversion_rules.xml contiene le regole per generare messaggi corrispondenti agli eventi. Questo file è incluso nel kit di distribuzione di Kaspersky Security Center.

A differenza del protocollo Syslog, i protocolli CEF e LEEF non sono universali. I protocolli CEF e LEEF sono destinati ai sistemi SIEM appropriati (QRadar, Splunk e ArcSight). Di conseguenza, quando si sceglie di esportare gli eventi in uno di questi protocolli, utilizzare il parser richiesto per il sistema SIEM.

- Direttamente dal database di Kaspersky Security Center in qualsiasi sistema SIEM

Questo metodo di esportazione degli eventi può essere utilizzato per ricevere gli eventi direttamente da visualizzazioni pubbliche del database tramite query SQL. I risultati di una query vengono salvati in un file XML che può essere utilizzato come input dei dati per un sistema esterno. Solo gli eventi disponibili nelle visualizzazioni pubbliche possono essere esportati direttamente dal database.

Ricezione degli eventi da parte del sistema SIEM

Il sistema SIEM deve ricevere e analizzare correttamente gli eventi ricevuti da Kaspersky Security Center. A tale scopo, è necessario configurare correttamente il sistema SIEM. La configurazione dipende dallo specifico sistema SIEM in uso. Sono comunque previsti diversi passaggi generali per la configurazione di tutti i sistemi SIEM, ad esempio la configurazione del ricevitore e del parser.

Informazioni sulla configurazione dell'esportazione di eventi in un sistema SIEM

Espandi tutto | Comprimi tutto

Il processo di esportazione degli eventi da Kaspersky Security Center ai sistemi SIEM esterni coinvolge due parti: un mittente degli eventi (Kaspersky Security Center) e il destinatario di un evento (il sistema SIEM). È necessario configurare l'esportazione degli eventi nel sistema SIEM e in Kaspersky Security Center.

Le impostazioni specificate nel sistema SIEM dipendono dal particolare sistema in uso. In genere, per tutti i sistemi SIEM è necessario impostare un ricevitore ed eventualmente un parser dei messaggi per l'analisi degli eventi ricevuti.

Configurazione del ricevitore

Per la ricezione degli eventi inviati da Kaspersky Security Center, è necessario impostare il ricevitore nel sistema SIEM. In generale, le seguenti impostazioni devono essere specificate nel sistema SIEM:

A seconda del sistema SIEM in uso, potrebbe essere necessario specificare alcune impostazioni aggiuntive del ricevitore.

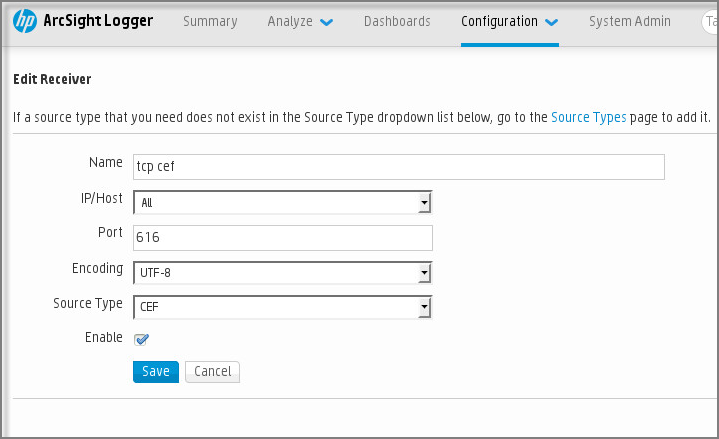

La figura seguente mostra la schermata di configurazione del ricevitore in ArcSight.

Configurazione del ricevitore in ArcSight

Parser dei messaggi

Gli eventi esportati vengono inviati ai sistemi SIEM come messaggi. Questi messaggi devono essere analizzati correttamente per consentire l'utilizzo delle informazioni sugli eventi nel sistema SIEM. I parser dei messaggi fanno parte del sistema SIEM: vengono utilizzati per suddividere il contenuto del messaggio nei campi appropriati, ad esempio l'ID degli eventi, il livello di criticità, la descrizione, i parametri. Questo consente al sistema SIEM di elaborare gli eventi ricevuti da Kaspersky Security Center in modo che possano essere memorizzati nel database del sistema SIEM.

Contrassegno degli eventi per l'esportazione nei sistemi SIEM in formato Syslog

Dopo aver abilitato l'esportazione automatica degli eventi, è necessario selezionare gli eventi da esportare nel sistema SIEM esterno.

È possibile configurare l'esportazione degli eventi in formato Syslog in un sistema esterno in base alle seguenti condizioni:

- Contrassegno di eventi generali. Se si contrassegnano gli eventi da esportare in un criterio, nelle impostazioni di un evento o nelle impostazioni di Administration Server, il sistema SIEM riceverà gli eventi contrassegnati che si sono verificati in tutte le applicazioni gestite dal criterio specifico. Se sono stati selezionati eventi esportati nel criterio, non sarà possibile ridefinirli per una singola applicazione gestita da questo criterio.

- Contrassegno degli eventi per un'applicazione gestita. Se si contrassegnano gli eventi da esportare per un'applicazione gestita installata in un dispositivo gestito, il sistema SIEM riceverà solo gli eventi che si sono verificati nell'applicazione.

Informazioni sul contrassegno degli eventi per l'esportazione nel sistema SIEM in formato Syslog

Dopo aver abilitato l'esportazione automatica degli eventi, è necessario selezionare gli eventi da esportare nel sistema SIEM esterno.

È possibile configurare l'esportazione degli eventi in formato Syslog in un sistema esterno in base alle seguenti condizioni:

- Contrassegno di eventi generali. Se si contrassegnano gli eventi da esportare in un criterio, nelle impostazioni di un evento o nelle impostazioni di Administration Server, il sistema SIEM riceverà gli eventi contrassegnati che si sono verificati in tutte le applicazioni gestite dal criterio specifico. Se sono stati selezionati eventi esportati nel criterio, non sarà possibile ridefinirli per una singola applicazione gestita da questo criterio.

- Contrassegno degli eventi per un'applicazione gestita. Se si contrassegnano gli eventi da esportare per un'applicazione gestita installata in un dispositivo gestito, il sistema SIEM riceverà solo gli eventi che si sono verificati nell'applicazione.

Contrassegno degli eventi di un'applicazione Kaspersky per l'esportazione nel formato Syslog

Se si desidera esportare gli eventi che si sono verificati in un'applicazione gestita specifica installata nei dispositivi gestiti, contrassegnare gli eventi per l'esportazione nel criterio dell'applicazione. In questo caso, gli eventi contrassegnati vengono esportati da tutti i dispositivi inclusi nell'ambito del criterio.

Per contrassegnare gli eventi per l'esportazione per una singola applicazione gestita:

- Nel menu principale accedere a DISPOSITIVI → CRITERI E PROFILI.

- Fare clic sul criterio dell'applicazione per cui si desidera contrassegnare gli eventi.

Verrà visualizzata la finestra delle impostazioni del criterio.

- Accedere alla sezione Configurazione eventi.

- Selezionare le caselle di controllo accanto agli eventi che si desidera esportare in un sistema SIEM.

- Fare clic sul pulsante Contrassegna per l’esportazione nel sistema SIEM utilizzando Syslog.

È inoltre possibile contrassegnare un evento per l'esportazione nel sistema SIEM nella sezione Registrazione eventi visualizzata facendo clic sul collegamento dell'evento.

- Un segno di spunta (

) viene visualizzato nella colonna Syslog dell'evento o degli eventi contrassegnati per l'esportazione nel sistema SIEM.

) viene visualizzato nella colonna Syslog dell'evento o degli eventi contrassegnati per l'esportazione nel sistema SIEM. - Fare clic sul pulsante Salva.

Gli eventi contrassegnati dell'applicazione gestita sono pronti per l'esportazione in un sistema SIEM.

È possibile contrassegnare quali eventi esportare in un sistema SIEM per un dispositivo gestito specifico. Se sono stati contrassegnati eventi esportati in precedenza in un criterio dell'applicazione, non sarà possibile ridefinire gli eventi contrassegnati per un singolo dispositivo gestito.

Per contrassegnare gli eventi per l'esportazione per un dispositivo gestito:

- Nel menu principale accedere a DISPOSITIVI → DISPOSITIVI GESTITI.

Verrà visualizzato l'elenco dei dispositivi gestiti.

- Fare clic sul collegamento con il nome del dispositivo desiderato nell'elenco dei dispositivi gestiti.

Verrà visualizzata la finestra delle proprietà del dispositivo selezionato.

- Accedere alla sezione Applicazioni.

- Fare clic sul collegamento con il nome dell'applicazione desiderata nell'elenco delle applicazioni.

- Accedere alla sezione Configurazione eventi.

- Selezionare le caselle di controllo accanto agli eventi che si desidera esportare in SIEM.

- Fare clic sul pulsante Contrassegna per l’esportazione nel sistema SIEM utilizzando Syslog.

È inoltre possibile contrassegnare un evento per l'esportazione nel sistema SIEM nella sezione Registrazione eventi visualizzata facendo clic sul collegamento dell'evento.

- Un segno di spunta (

) viene visualizzato nella colonna Syslog dell'evento o degli eventi contrassegnati per l'esportazione nel sistema SIEM.

) viene visualizzato nella colonna Syslog dell'evento o degli eventi contrassegnati per l'esportazione nel sistema SIEM.

D'ora in poi, Administration Server invia gli eventi contrassegnati al sistema SIEM se è configurata l'esportazione nel sistema SIEM.

Contrassegno di eventi generici per l'esportazione nel formato Syslog

È possibile contrassegnare gli eventi generici che Administration Server esporterà nei sistemi SIEM utilizzando il formato Syslog.

Per contrassegnare eventi generici per l'esportazione in un sistema SIEM:

- Eseguire una delle seguenti operazioni:

- Fare clic sull'icona delle impostazioni (

) accanto al nome dell'Administration Server desiderato.

) accanto al nome dell'Administration Server desiderato. - Nel menu principale, passare a DISPOSITIVI → CRITERI E PROFILI, quindi fare clic sul collegamento di un criterio.

- Fare clic sull'icona delle impostazioni (

- Nella finestra visualizzata accedere alla scheda Configurazione eventi.

- Fare clic su Contrassegna per l’esportazione nel sistema SIEM utilizzando Syslog.

È inoltre possibile contrassegnare un evento per l'esportazione nel sistema SIEM nella sezione Registrazione eventi visualizzata facendo clic sul collegamento dell'evento.

- Un segno di spunta (

) viene visualizzato nella colonna Syslog dell'evento o degli eventi contrassegnati per l'esportazione nel sistema SIEM.

) viene visualizzato nella colonna Syslog dell'evento o degli eventi contrassegnati per l'esportazione nel sistema SIEM.

D'ora in poi, Administration Server invia gli eventi contrassegnati al sistema SIEM se è configurata l'esportazione nel sistema SIEM.

Informazioni sull'esportazione degli eventi tramite i formati CEF e LEEF

È possibile utilizzare i formati CEF e LEEF per esportare nei sistemi SIEM gli eventi generali, nonché gli eventi trasferiti dalle applicazioni Kaspersky ad Administration Server. Il set di eventi per l'esportazione è predefinito e non è possibile selezionare gli eventi da esportare. Prima di inviare eventi al sistema SIEM (QRadar, ArcSight o Splunk), è necessario interpretare gli eventi Kaspersky Security Center in eventi in formato CEF e LEEF utilizzando le regole specificate nel file siem_conversion_rules.xml.

Selezionare il formato di esportazione in base al sistema SIEM in uso. Nella tabella seguente sono elencati i sistemi SIEM e i formati di esportazione corrispondenti.

Formati di esportazione degli eventi in un sistema SIEM

Sistema SIEM |

Formato di esportazione |

|---|---|

QRadar |

LEEF |

ArcSight |

CEF |

Splunk |

CEF |

- LEEF (Log Event Extended Format) - un formato di eventi personalizzato per IBM Security QRadar SIEM. QRadar può integrare, identificare ed elaborare gli eventi LEEF. Gli eventi LEEF devono utilizzare la codifica dei caratteri UTF-8. Informazioni dettagliate sul protocollo LEEF sono disponibili in IBM Knowledge Center.

- CEF (Common Event Format) è uno standard aperto per la gestione dei registri che migliora l'interoperabilità delle informazioni relative alla sicurezza ottenute da diversi dispositivi e applicazioni di rete e di protezione. CEF consente di utilizzare un formato comune per il registro eventi, permettendo di integrare e aggregare facilmente i dati per l'analisi da un sistema di gestione aziendale. Gli eventi CEF devono utilizzare la codifica dei caratteri UTF-8.

L'esportazione automatica significa che Kaspersky Security Center invii gli eventi generali al sistema SIEM. L'esportazione automatica degli eventi viene avviata subito dopo essere stata abilitata. In questa sezione viene descritto in dettaglio come abilitare l'esportazione automatica degli eventi.

Informazioni sull'esportazione degli eventi utilizzando il formato Syslog

È possibile utilizzare il formato Syslog per esportare nei sistemi SIEM gli eventi che si verificano in Administration Server e in altre applicazioni Kaspersky installate nei dispositivi gestiti.

Syslog è un protocollo standard per la registrazione dei messaggi. Consente una separazione tra il software che genera i messaggi, il sistema che li archivia e il software che li segnala e li analizza. Ogni messaggio dispone di un codice che indica il tipo di software che ha generato il messaggio e di un livello di criticità.

Il formato Syslog è definito dai documenti RFC (Request for Comments) pubblicati da Internet Engineering Task Force (standard Internet). Per l'esportazione degli eventi da Kaspersky Security Center nei sistemi esterni viene utilizzato lo standard RFC 5424.

In Kaspersky Security Center è possibile configurare l'esportazione degli eventi per i sistemi esterni tramite il formato Syslog.

Il processo di esportazione comprende due passaggi:

- Abilitazione dell'esportazione automatica degli eventi. In questo passaggio Kaspersky Security Center viene configurato in modo da inviare gli eventi al sistema SIEM. Kaspersky Security Center inizia a inviare gli eventi subito dopo l'abilitazione dell'esportazione automatica.

- Selezione degli eventi da esportare nel sistema esterno. In questo passaggio è possibile selezionare gli eventi da esportare nel sistema SIEM.

Configurazione di Kaspersky Security Center per l'esportazione degli eventi nel sistema SIEM

Espandi tutto | Comprimi tutto

Questo articolo descrive come configurare l'esportazione degli eventi nei sistemi SIEM.

Prima di inviare eventi al sistema SIEM (QRadar, ArcSight o Splunk), è necessario interpretare gli eventi Kaspersky Security Center in eventi in formato CEF e LEEF utilizzando le regole specificate nel file siem_conversion_rules.xml.

Per configurare l'esportazione nei sistemi SIEM in Kaspersky Security Center Web Console:

- Nell'elenco a discesa Impostazioni della console selezionare Integrazione.

Verrà visualizzata la finestra Impostazioni della console.

- Selezionare la scheda Integrazione.

- Nella scheda Integrazione selezionare la sezione SIEM.

- Fare clic sul collegamento Impostazioni.

Si aprirà la sezione Esporta impostazioni.

- Specificare le impostazioni nella sezione Esporta impostazioni:

Se si seleziona il formato Syslog, è necessario specificare:

- Spostare l'opzione sulla posizione Esporta automaticamente gli eventi nel database del sistema SIEM ABILITATO.

- Fare clic sul pulsante Salva.

L'esportazione nel sistema SIEM è configurata.

Esportazione degli eventi direttamente dal database

È possibile recuperare gli eventi direttamente dal database di Kaspersky Security Center senza dover utilizzare l'interfaccia di Kaspersky Security Center. È possibile eseguire direttamente le query sulle visualizzazioni pubbliche e recuperare i dati degli eventi o creare le proprie visualizzazioni sulla base delle visualizzazioni pubbliche esistenti e configurarle in modo che recuperino i dati necessari.

Visualizzazioni pubbliche

Per maggiore praticità, è disponibile un set di visualizzazioni pubbliche nel database di Kaspersky Security Center. È possibile trovare la descrizione di queste visualizzazioni pubbliche nel documento klakdb.chm.

La visualizzazione pubblica v_akpub_ev_event contiene un set di campi che rappresentano i parametri degli eventi nel database. Nel documento klakdb.chm è inoltre possibile trovare informazioni sulle visualizzazioni pubbliche che corrispondono ad altre entità di Kaspersky Security Center, ad esempio dispositivi, applicazioni o utenti. È possibile utilizzare queste informazioni nelle query.

Questa sezione contiene le istruzioni per l'esecuzione di una query SQL tramite l'utilità klsql2 e un esempio di query.

Per creare query SQL o visualizzazioni di database, è anche possibile utilizzare qualsiasi altro programma per l'utilizzo dei database. Le informazioni su come visualizzare i parametri per la connessione al database di Kaspersky Security Center, ad esempio il nome istanza e il nome database, sono indicate nella sezione corrispondente.

Esecuzione di una query SQL tramite l'utilità klsql2

Questo articolo descrive come scaricare e utilizzare l'utilità klsql2 e come eseguire una query SQL utilizzando questa utilità. Quando si esegue una query SQL tramite l’utilità klsql2, non è necessario specificare il nome del database e i parametri di accesso, perché la query fa direttamente riferimento alle visualizzazioni pubbliche di Kaspersky Security Center.

Per utilizzare l'utilità klsql2:

- Individuare l'utilità klsql2 nella cartella di installazione di Kaspersky Security Center. Il percorso di installazione predefinito è <Disco>:\Programmi (x86)\ Kaspersky Lab\ Kaspersky Security Center. Non utilizzare le versioni dell'utilità klsql2 destinate alle versioni precedenti di Kaspersky Security Center.

- Creare il file src.sql in qualsiasi editor di testo e posizionare il file nella stessa cartella con l'utilità.

- Nel file src.sql digitare la query SQL desiderata e salvare il file.

- Nel dispositivo in cui è installato Kaspersky Security Center Administration Server digitare nella riga di comando il seguente comando per eseguire la query SQL dal file src.sql e salvare i risultati nel file result.xml:

klsql2 -i src.sql -o result.xml - Aprire il file result.xml creato per visualizzare i risultati della query SQL.

È possibile modificare il file src.sql e creare qualsiasi query SQL sulle visualizzazioni pubbliche. Eseguire la query dalla riga di comando e salvare i risultati in un file.

Esempio di una query SQL nell'utilità klsql2

Questa sezione fornisce un esempio di query SQL, eseguita tramite l'utilità klsql2.

Il seguente esempio illustra il recupero degli eventi che si sono verificati nei dispositivi negli ultimi sette giorni e la visualizzazione degli eventi ordinati in base all'ora in cui si sono verificati. Gli eventi più recenti vengono visualizzati per primi.

Esempio:

|

Visualizzazione del nome del database di Kaspersky Security Center

Se si desidera accedere al database di Kaspersky Security Center tramite gli strumenti di gestione database SQL Server, MySQL o MariaDB, è necessario conoscere il nome del database per connettersi dall'editor degli script SQL.

Per visualizzare il nome del database di Kaspersky Security Center:

- Fare clic sull'icona delle impostazioni (

) accanto al nome dell'Administration Server desiderato.

) accanto al nome dell'Administration Server desiderato.Verrà visualizzata la finestra delle proprietà di Administration Server.

- Nella scheda Generale, selezionare la sezione Dettagli del database corrente.

Il nome del database è specificato nel campo Nome database. Utilizzare il nome del database per fare riferimento al database nelle query SQL.

Visualizzazione dei risultati dell'esportazione

È possibile controllare il completamento della procedura di esportazione degli eventi. A tale scopo, controllare se i messaggi con gli eventi esportati vengono ricevuti dal sistema SIEM.

Se gli eventi inviati da Kaspersky Security Center vengono ricevuti e analizzati correttamente dal sistema SIEM, la configurazione su entrambi i lati è stata eseguita correttamente. In caso contrario, controllare le impostazioni specificate in Kaspersky Security Center rispetto alla configurazione del sistema SIEM.

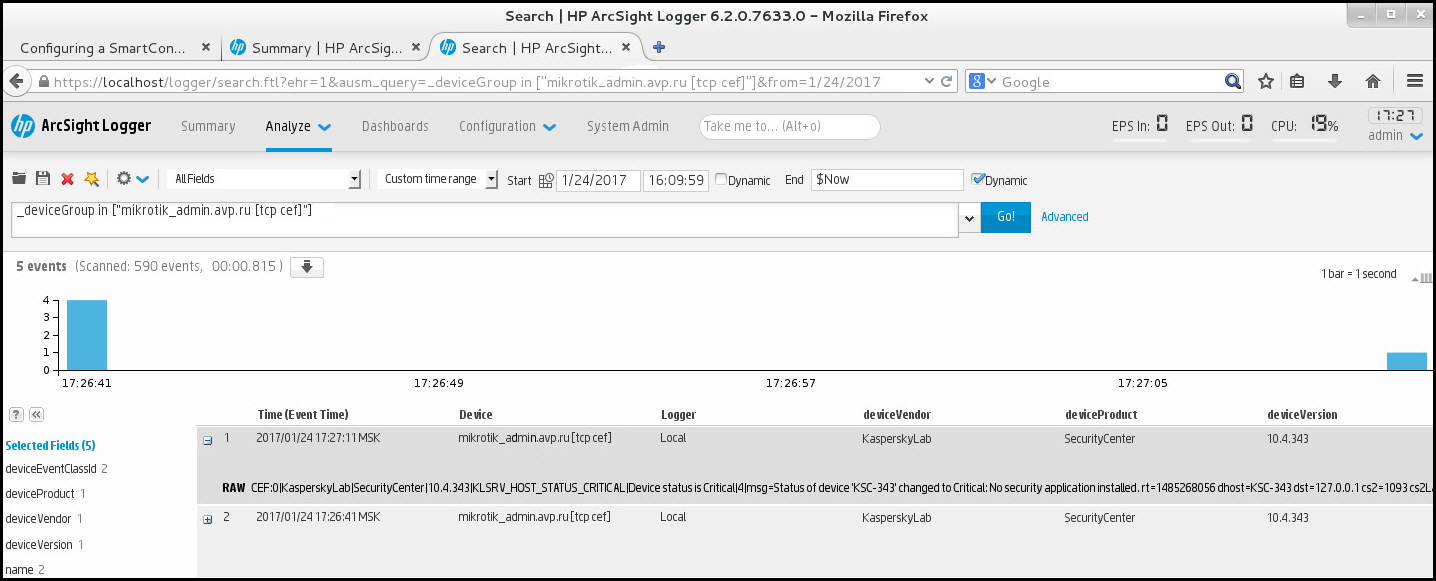

La figura seguente illustra gli eventi esportati in ArcSight. Ad esempio, il primo evento è un evento critico di Administration Server: "Lo stato del dispositivo è Critico".

La rappresentazione degli eventi esportati nel sistema SIEM varia in base al sistema SIEM in uso.

Esempio di eventi