Sommario

- Gestione dei dispositivi client

- Impostazioni di un dispositivo gestito

- Creazione dei gruppi di amministrazione

- Aggiunta manuale dei dispositivi a un gruppo di amministrazione

- Spostamento manuale dei dispositivi in un gruppo di amministrazione

- Creazione delle regole di spostamento dei dispositivi

- Copia delle regole di spostamento dei dispositivi

- Condizioni di una regola di spostamento dei dispositivi

- Visualizzazione e configurazione delle azioni per i dispositivi inattivi

- Informazioni sugli stati dei dispositivi

- Configurazione del passaggio degli stati del dispositivo

- Connessione remota al desktop di un dispositivo client

- Connessione ai dispositivi tramite Condivisione desktop Windows

- Selezioni dispositivi

- Visualizzazione dell'elenco dei dispositivi da una selezione di dispositivi

- Creazione di una selezione dispositivi

- Configurazione di una selezione dispositivi

- Esportazione dell'elenco dei dispositivi da una selezione di dispositivi

- Rimozione di dispositivi dai gruppi di amministrazione in una selezione

- Tag dispositivo

- Tag dispositivo

- Creazione di un tag dispositivo

- Ridenominazione di un tag dispositivo

- Eliminazione di un tag dispositivo

- Visualizzazione dei dispositivi a cui è assegnato un tag

- Visualizzazione dei tag assegnati a un dispositivo

- Tagging manuale di un dispositivo

- Rimozione di un tag assegnato a un dispositivo

- Visualizzazione delle regole per il tagging automatico dei dispositivi

- Modifica di una regola per il tagging automatico dei dispositivi

- Creazione di una regola per il tagging automatico dei dispositivi

- Esecuzione di regole per il tagging automatico dei dispositivi

- Eliminazione di una regola per il tagging automatico dei dispositivi

- Gestione dei tag del dispositivo tramite l'utilità klscflag

Gestione dei dispositivi client

Kaspersky Security Center consente di gestire i dispositivi client:

- Visualizzare impostazioni e stati dei dispositivi gestiti, inclusi cluster e array dei server.

- Configurare i punti di distribuzione.

- Gestire le attività.

È possibile utilizzare i gruppi di amministrazione per combinare i dispositivi client in un set che può essere gestito come singola unità. Un dispositivo client può essere incluso in un solo gruppo di amministrazione. I dispositivi possono essere allocati in un gruppo basato automaticamente sulle Condizioni delle regole:

- Creazione delle regole di spostamento dei dispositivi.

- Copia delle regole di spostamento dei dispositivi.

- Condizioni di una regola di spostamento dei dispositivi.

È possibile utilizzare selezioni dispositivi per filtrare i dispositivi in base a una condizione. È inoltre possibile eseguire il tagging dei dispositivi per creare selezioni, per trovare dispositivi e per distribuire dispositivi tra i gruppi di amministrazione.

Impostazioni di un dispositivo gestito

Espandi tutto | Comprimi tutto

Per visualizzare le impostazioni di un dispositivo gestito:

- Selezionare DISPOSITIVI → DISPOSITIVI GESTITI.

Verrà visualizzato l'elenco dei dispositivi gestiti.

- Nell'elenco dei dispositivi gestiti fare clic sul collegamento con il nome del dispositivo richiesto.

Verrà visualizzata la finestra delle proprietà del dispositivo selezionato.

Nella parte superiore della finestra delle proprietà vengono visualizzate le seguenti schede che rappresentano i principali gruppi di impostazioni:

Creazione dei gruppi di amministrazione

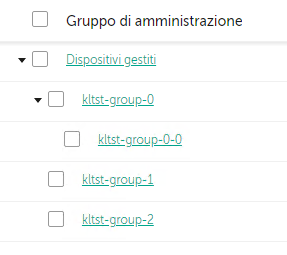

Subito dopo l'installazione di Kaspersky Security Center, la gerarchia dei gruppi di amministrazione contiene un solo gruppo di amministrazione, denominato Dispositivi gestiti. Durante la creazione di una gerarchia di gruppi di amministrazione è possibile aggiungere dispositivi, incluse le macchine virtuali, al gruppo Dispositivi gestiti, nonché aggiungere gruppi nidificati (vedere la figura di seguito).

Visualizzazione della gerarchia di gruppi di amministrazione

Per creare un gruppo di amministrazione:

- Nel menu principale accedere a DISPOSITIVI → GERARCHIA DEI GRUPPI.

- Nella struttura di gruppi di amministrazione selezionare il gruppo di amministrazione che deve includere il nuovo gruppo di amministrazione.

- Fare clic sul pulsante Aggiungi.

- Nella finestra Nome del nuovo gruppo di amministrazione visualizzata immettere un nome per il gruppo, quindi fare clic sul pulsante Aggiungi.

Un nuovo gruppo di amministrazione con il nome specificato viene visualizzato nella gerarchia dei gruppi di amministrazione.

L'applicazione consente di creare una gerarchia di gruppi di amministrazione basata sulla struttura di Active Directory o sulla struttura della rete di dominio. È inoltre possibile creare una struttura di gruppi a partire da un file di testo.

Per creare una struttura di gruppi di amministrazione:

- Nel menu principale accedere a DISPOSITIVI → GERARCHIA DEI GRUPPI.

- Fare clic sul pulsante Importa.

Verrà avviata la Creazione guidata nuova struttura dei gruppi di amministrazione. Seguire le istruzioni della procedura guidata.

Inizio paginaAggiunta manuale dei dispositivi a un gruppo di amministrazione

È possibile spostare automaticamente i dispositivi nei gruppi di amministrazione creando regole di spostamento dei dispositivi o manualmente spostando i dispositivi da un gruppo di amministrazione a un altro oppure aggiungendo dispositivi a un gruppo di amministrazione selezionato. Questa sezione descrive come aggiungere manualmente i dispositivi a un gruppo di amministrazione.

Per aggiungere manualmente uno o più dispositivi a un gruppo di amministrazione selezionato:

- Nel menu principale accedere a DISPOSITIVI → DISPOSITIVI GESTITI.

- Fare clic sul collegamento Percorso corrente:

<percorso corrente>sopra l'elenco. - Nella finestra visualizzata selezionare il gruppo di amministrazione al quale si desidera aggiungere i dispositivi.

- Fare clic sul pulsante Aggiungi dispositivi.

Verrà avviato lo Spostamento guidato dispositivi.

- Creare un elenco dei dispositivi che si desidera aggiungere al gruppo di amministrazione.

È possibile aggiungere solo i dispositivi per cui sono già state aggiunte informazioni al database di Administration Server durante la connessione del dispositivo o dopo la device discovery.

Selezionare il modo in cui aggiungere dispositivi all'elenco:

- Fare clic sul pulsante Aggiungi dispositivi e specificare i dispositivi in uno dei seguenti modi:

- Selezionare i dispositivi dall'elenco dei dispositivi rilevati da Administration Server.

- Specificare l'indirizzo IP o l'intervallo IP di un dispositivo.

- Specificare il nome NetBIOS o il nome DNS di un dispositivo.

Il campo relativo al nome del dispositivo non deve contenere né spazi né i seguenti caratteri proibiti: \ / * ; : ` ~ ! @ # $ ^ & ( ) = + [ ] { } | , < > %

- Fare clic sul pulsante Importa dispositivi da file per importare un elenco di dispositivi da un file .txt. È necessario specificare il nome o l'indirizzo di ciascun dispositivo in una riga separata.

Il file non deve contenere né spazi né i seguenti caratteri proibiti: \ / * ; : ` ~ ! @ # $ ^ & ( ) = + [ ] { } | , < > %

- Fare clic sul pulsante Aggiungi dispositivi e specificare i dispositivi in uno dei seguenti modi:

- Visualizzare l'elenco dei dispositivi da aggiungere al gruppo di amministrazione. È possibile modificare l'elenco aggiungendo o rimuovendo i dispositivi.

- Dopo essersi accertati che l'elenco è corretto, fare clic sul pulsante Avanti.

La procedura guidata elabora l'elenco dei dispositivi e visualizza il risultato. I dispositivi elaborati correttamente vengono aggiunti al gruppo di amministrazione e visualizzati nell'elenco dei dispositivi con i nomi generati da Administration Server.

Spostamento manuale dei dispositivi in un gruppo di amministrazione

È possibile spostare i dispositivi da un gruppo di amministrazione a un altro o dal gruppo dei dispositivi non assegnati a un gruppo di amministrazione.

Per spostare uno o più dispositivi in un gruppo di amministrazione selezionato:

- Aprire il gruppo di amministrazione da cui si desidera spostare i dispositivi. A tale scopo, eseguire una delle operazioni seguenti:

- Per aprire un gruppo di amministrazione, accedere a DISPOSITIVI → Dispositivi DISPOSITIVI GESTITI, fare clic sul collegamento del percorso nel campo Percorso corrente e selezionare un gruppo di amministrazione nel riquadro a sinistra visualizzato.

- Per aprire il gruppo DISPOSITIVI NON ASSEGNATI, passare a INDIVIDUAZIONE E DISTRIBUZIONE → DISPOSITIVI NON ASSEGNATI.

- Selezionare le caselle di controllo accanto ai dispositivi che si desidera spostare in un gruppo differente.

- Fare clic sul pulsante Sposta nel gruppo.

- Nella gerarchia dei gruppi di amministrazione selezionare la casella di controllo accanto al gruppo di amministrazione in cui si desidera spostare i dispositivi selezionati.

- Fare clic sul pulsante Sposta.

I dispositivi selezionati verranno spostati nel gruppo di amministrazione selezionato.

Inizio paginaCreazione delle regole di spostamento dei dispositivi

Espandi tutto | Comprimi tutto

È possibile impostare regole di spostamento dei dispositivi, ovvero regole che allocano automaticamente i dispositivi ai gruppi di amministrazione.

Per creare una regola di spostamento:

- Nel menu principale, passare alla scheda DISPOSITIVI → REGOLE DI SPOSTAMENTO.

- Fare clic su Aggiungi.

- Nella finestra visualizzata specificare le seguenti impostazioni nella scheda Generale:

- Nella scheda Condizioni delle regole, specificare almeno un criterio in base al quale i dispositivi vengono spostati in un gruppo di amministrazione.

- Fare clic su Salva.

Verrà creata la regola di spostamento. La regola è visualizzata nell'elenco delle regole di spostamento.

Maggiore è la posizione nell'elenco, maggiore sarà la priorità della regola. Per aumentare o diminuire la priorità di una regola di spostamento, spostare la regola rispettivamente in alto o in basso nell'elenco utilizzando il mouse.

Se l'opzione Applica regola in modo continuativo è selezionata, la regola di spostamento viene applicata indipendentemente dalle impostazioni di priorità. Tali regole vengono applicate in base alla pianificazione impostata automaticamente da Administration Server.

Se gli attributi del dispositivo soddisfano le condizioni di più regole, il dispositivo viene spostato nel gruppo di destinazione della regola con la priorità più alta (al livello più alto nell'elenco delle regole).

Copia delle regole di spostamento dei dispositivi

Espandi tutto | Comprimi tutto

È possibile copiare le regole di spostamento, ad esempio se si desidera disporre di più regole identiche per diversi gruppi di amministrazione di destinazione.

Per copiare una regola di spostamento esistente:

- Nel menu principale, passare alla scheda DISPOSITIVI → REGOLE DI SPOSTAMENTO.

È inoltre possibile selezionare INDIVIDUAZIONE E DISTRIBUZIONE → DISTRIBUZIONE E ASSEGNAZIONE, quindi selezionare REGOLE DI SPOSTAMENTO nel menu.

Verrà visualizzato l'elenco delle regole di spostamento.

- Selezionare la casella di controllo accanto alla regola da copiare.

- Fare clic su Copia.

- Nella finestra visualizzata modificare le seguenti informazioni nella scheda Generale (o non apportare modifiche se si desidera solo copiare la regola senza modificarne le impostazioni):

- Nella scheda Condizioni delle regole, specificare almeno un criterio per i dispositivi che si desidera spostare automaticamente.

- Fare clic su Salva.

Verrà creata la nuova regola di spostamento. La regola è visualizzata nell'elenco delle regole di spostamento.

Condizioni di una regola di spostamento dei dispositivi

Espandi tutto | Comprimi tutto

Quando si crea o copia una regola per spostare i dispositivi client nei gruppi di amministrazione, nella scheda Condizioni delle regole si impostano le condizioni per lo spostamento dei dispositivi. Per determinare quali dispositivi spostare, è possibile utilizzare i seguenti criteri:

- Tag assegnati ai dispositivi client.

- Parametri di rete. Ad esempio, è possibile spostare dispositivi con indirizzi IP da un intervallo specificato.

- Applicazioni gestite installate nei dispositivi client, ad esempio Network Agent o Administration Server.

- Macchine virtuali, che sono i dispositivi client.

- Informazioni sull'unità organizzativa di Active Directory con i dispositivi client.

- Informazioni su un segmento cloud con i dispositivi client.

Di seguito è possibile trovare la descrizione su come specificare queste informazioni in una regola di spostamento dei dispositivi.

Se si specificano più condizioni nella regola, l'operatore logico AND funziona e tutte le condizioni si applicano contemporaneamente. Se non si seleziona alcuna opzione o alcuni campi vengono lasciati vuoti, tali condizioni non si applicano.

Scheda Tag

Nella scheda, è possibile configurare una regola di spostamento dei dispositivi in base ai tag dei dispositivi aggiunti in precedenza alle descrizioni dei dispositivi client. A tale scopo, selezionare i tag richiesti. Inoltre, è possibile abilitare le seguenti opzioni:

Scheda Rete

In questa scheda, è possibile specificare i dati di rete dei dispositivi considerati da una regola di spostamento dei dispositivi:

- Nome dispositivo nella rete Windows

- Dominio Windows

- Nome DNS del dispositivo

- Dominio DNS

- Intervallo IP

- Indirizzo IP per la connessione ad Administration Server

- Il dispositivo si trova nell'intervallo IP

- Profilo connessione modificato

- Gestito da un altro Administration Server

Scheda Applicazioni

In questa scheda, è possibile configurare una regola di spostamento dei dispositivi in base alle applicazioni gestite e ai sistemi operativi installati nei dispositivi client:

- Network Agent installato

- Applicazioni

- Versione del sistema operativo

- Dimensioni in bit del sistema operativo

- Versione Service Pack del sistema operativo

- Certificato utente

- Build del sistema operativo

- Numero di rilascio del sistema operativo

Scheda Macchine virtuali

In questa scheda, è possibile configurare una regola di spostamento dei dispositivi a seconda che i dispositivi client siano macchine virtuali o facciano parte di una VDI (Virtual Desktop Infrastructure):

- Questa è una macchina virtuale

- Tipo di macchina virtuale

- Parte di Virtual Desktop Infrastructure

Scheda Active Directory

In questa scheda, è possibile specificare che è necessario spostare i dispositivi inclusi nell'unità organizzativa di Active Directory. È inoltre possibile spostare i dispositivi di tutte le unità organizzative secondarie dell'unità organizzativa di Active Directory specificata.

- Il dispositivo si trova in un'unità organizzativa di Active Directory

- Includi unità organizzative secondarie

- Sposta i dispositivi dalle unità figlio ai sottogruppi corrispondenti

- Crea i sottogruppi corrispondenti ai contenitori dei nuovi dispositivi rilevati

- Elimina sottogruppi non presenti in Active Directory

- Il dispositivo fa parte di un gruppo di Active Directory

Scheda Segmenti cloud

In questa scheda, è possibile specificare che è necessario spostare i dispositivi che appartengono a specifici segmenti cloud:

- Il dispositivo si trova in un segmento cloud

- Includi gli oggetti figlio

- Sposta i dispositivi dagli oggetti nidificati nei sottogruppi corrispondenti

- Crea i sottogruppi corrispondenti ai contenitori dei nuovi dispositivi rilevati

- Elimina i sottogruppi per cui non viene trovata una corrispondenza nei segmenti cloud

- Dispositivo rilevato tramite l'API

Visualizzazione e configurazione delle azioni per i dispositivi inattivi

Espandi tutto | Comprimi tutto

È possibile ottenere notifiche relative ai dispositivi client all'interno di un gruppo che risultano inattivi. È anche possibile eliminare automaticamente tali dispositivi.

Per visualizzare o configurare le azioni eseguite quando i dispositivi nel gruppo risultano inattivi:

- Nel menu principale accedere a DISPOSITIVI → GERARCHIA DEI GRUPPI.

- Fare clic sul nome del gruppo di amministrazione desiderato.

Verrà visualizzata la finestra delle proprietà dal gruppo di amministrazione.

- Nella finestra delle proprietà passare alla scheda Impostazioni.

- Nella sezione Ereditarietà abilitare o disabilitare le seguenti opzioni:

- Nella sezione Attività dei dispositivi abilitare o disabilitare le seguenti opzioni:

- Fare clic su Salva.

Le modifiche verranno salvate e applicate.

Inizio paginaInformazioni sugli stati dei dispositivi

Kaspersky Security Center assegna uno stato a ciascun dispositivo gestito. Lo stato specifico dipende dal rispetto delle condizioni definite dall'utente. In alcuni casi, durante l'assegnazione di uno stato a un dispositivo, Kaspersky Security Center prende in considerazione il flag di visibilità del dispositivo nella rete (vedere la tabella seguente). Se Kaspersky Security Center non rileva un dispositivo nella rete entro due ore, il flag di visibilità del dispositivo è impostato su Non visibile.

Gli stati sono i seguenti:

- Critico o Critico / Visibile

- Avviso o Avviso / Visibile

- OK o OK / Visibile

La tabella seguente elenca le condizioni predefinite da soddisfare per assegnare a un dispositivo lo stato Critico o Avviso, con tutti i possibili valori.

Condizioni per l'assegnazione di uno stato a un dispositivo

Condizione |

Descrizione della condizione |

Valori disponibili |

|---|---|---|

Applicazione di protezione non installata |

Network Agent è installato nel dispositivo, ma un'applicazione di protezione non è installata. |

|

Troppi virus rilevati |

Nel dispositivo sono stati rilevati alcuni virus da parte di un'attività per il rilevamento dei virus, ad esempio l'attività Scansione virus, e il numero di virus trovati supera il valore specificato. |

Più di 0. |

Livello protezione in tempo reale diverso da quello impostato dall'amministratore |

Il dispositivo è visibile nella rete, ma il livello della protezione in tempo reale è diverso dal livello impostato (nella condizione) dall'amministratore per lo stato del dispositivo. |

|

Scansione virus non eseguita da molto tempo |

Il dispositivo è visibile nella rete e un'applicazione di protezione è installata nel dispositivo, ma né l'attività Scansione malware né un'attività di scansione locale sono state eseguite nell'intervallo di tempo specificato. La condizione è applicabile solo ai dispositivi che sono stati aggiunti al database di Administration Server 7 giorni o più di 7 giorni prima. |

Più di 1 giorno. |

I database non sono aggiornati |

Il dispositivo è visibile nella rete e un'applicazione di protezione è installata nel dispositivo, ma i database anti-virus non vengono aggiornati nel dispositivo nell'intervallo di tempo specificato. La condizione è applicabile solo ai dispositivi che sono stati aggiunti al database di Administration Server un giorno o più di un giorno prima. |

Più di 1 giorno. |

Connessione non eseguita da molto tempo |

Network Agent è installato nel dispositivo, ma il dispositivo non viene connesso a un Administration Server nell'intervallo di tempo specificato, perché il dispositivo era spento. |

Più di 1 giorno. |

Rilevate minacce attive |

Il numero di oggetti non elaborati nella cartella MINACCE ATTIVE è superiore al valore specificato. |

Più di 0 elementi. |

È necessario il riavvio |

Il dispositivo è visibile nella rete, ma un'applicazione richiede il riavvio del dispositivo da un periodo superiore all'intervallo di tempo specificato e per uno dei motivi selezionati. |

Più di 0 minuti. |

Applicazioni incompatibili installate |

Il dispositivo è visibile nella rete, ma l'inventario software eseguito tramite Network Agent ha rilevato applicazioni incompatibili installate nel dispositivo. |

|

Rilevate vulnerabilità del software |

Il dispositivo è visibile nella rete e Network Agent è installato nel dispositivo, ma l'attività Trova vulnerabilità e aggiornamenti richiesti ha rilevato vulnerabilità con il livello di criticità specificato nelle applicazioni installate nel dispositivo. |

|

La licenza è scaduta |

Il dispositivo è visibile nella rete, ma la licenza è scaduta. |

|

La licenza sta per scadere |

Il dispositivo è visibile nella rete, ma la licenza nel dispositivo scadrà tra un numero di giorni inferiore rispetto a quello specificato. |

Più di 0 giorni. |

Verifica disponibilità aggiornamenti di Windows Update non eseguita da molto tempo |

Il dispositivo è visibile nella rete, ma l'attività Esegui sincronizzazione di Windows Update non viene eseguita nell'intervallo di tempo specificato. |

Più di 1 giorno. |

Stato criptaggio non valido |

Network Agent è installato nel dispositivo, ma il risultato del criptaggio dispositivo è uguale al valore specificato. |

|

Impostazioni dispositivo mobile non conformi al criterio |

Le impostazioni del dispositivo mobile sono diverse dalle impostazioni specificate nel criterio di Kaspersky Endpoint Security for Android durante il controllo delle regole di conformità. |

|

Incidenti non elaborati rilevati |

Sono stati rilevati nel dispositivo alcuni incidenti non elaborati. Gli incidenti possono essere creati automaticamente, tramite le applicazioni gestite Kaspersky installate nel dispositivo client, o manualmente, dall'amministratore. |

|

Stato dispositivo definito dall'applicazione |

Lo stato del dispositivo è definito dall'applicazione gestita. |

|

Spazio su disco esaurito nel dispositivo |

Lo spazio disponibile sul disco nel dispositivo è inferiore al valore specificato o il dispositivo non può essere sincronizzato con Administration Server. Lo stato Critico o Avviso diventa OK quando il dispositivo viene sincronizzato con Administration Server e lo spazio disponibile nel dispositivo è maggiore o uguale al valore specificato. |

Più di 0 MB. |

Il dispositivo è diventato non gestito |

Durante la device discovery, il dispositivo è stato riconosciuto come visibile nella rete, ma più di tre tentativi di sincronizzazione con Administration Server hanno avuto esito negativo. |

|

Protezione disattivata |

Il dispositivo è visibile nella rete, ma l'applicazione di protezione nel dispositivo è stata disabilitata per un periodo superiore all'intervallo di tempo specificato. In questo caso, lo stato dell'applicazione di protezione è interrotto o non riuscito e differisce dai seguenti: avvio, esecuzione o sospensione. |

Più di 0 minuti. |

Applicazione di protezione non in esecuzione |

Il dispositivo è visibile nella rete e un'applicazione di protezione è installata nel dispositivo, ma non è in esecuzione. |

|

Kaspersky Security Center consente di configurare la selezione automatica dello stato di un dispositivo in un gruppo di amministrazione quando vengono soddisfatte le condizioni specificate. Quando vengono soddisfatte le condizioni specificate, al dispositivo client viene assegnato uno dei seguenti stati: Critico o Avviso. Quando le condizioni specificate non vengono soddisfatte, al dispositivo client viene assegnato lo stato OK.

Diversi stati possono corrispondere ai diversi valori di una condizione. Ad esempio, per impostazione predefinita, se alla condizione I database non sono aggiornati è associato il valore Più di 3 giorni, al dispositivo client sarà assegnato lo stato Avviso; se il valore è Più di 7 giorni, verrà assegnato lo stato Critico.

Se si esegue l'upgrade di Kaspersky Security Center dalla versione precedente, i valori della condizione I database non sono aggiornati per l'assegnazione dello stato Critico o Avviso restano invariati.

Quando Kaspersky Security Center assegna uno stato a un dispositivo, per alcune condizioni (vedere la colonna Descrizione della condizione) viene preso in considerazione il flag di visibilità. Ad esempio, se a un dispositivo gestito è stato assegnato lo stato Critico perché è stata soddisfatta la condizione I database non sono aggiornati e successivamente è stato impostato il flag di visibilità per il dispositivo, al dispositivo viene assegnato lo stato OK.

Configurazione del passaggio degli stati del dispositivo

È possibile modificare le condizioni per assegnare lo stato Critico o Avviso a un dispositivo.

Per abilitare la modifica dello stato del dispositivo in Critico:

- Nel menu principale accedere a DISPOSITIVI → GERARCHIA DEI GRUPPI.

- Nell'elenco dei gruppi visualizzato fare clic sul collegamento con il nome di un gruppo per cui si desidera modificare lo stato del dispositivo.

- Nella finestra delle proprietà visualizzata selezionare la scheda Stato dispositivo.

- Nel riquadro sinistro selezionare Critico.

- Nel riquadro destro, nella sezione Imposta su Critico se è specificato, abilitare la condizione per il passaggio di un dispositivo allo stato Critico.

È possibile modificare solo le impostazioni che non sono bloccate nel criterio principale.

- Selezionare il pulsante di opzione accanto alla condizione nell'elenco.

- Nell'angolo superiore sinistro dell'elenco fare clic sul pulsante Modifica.

- Impostare il valore richiesto per la condizione selezionata.

I valori non possono essere impostati per tutte le condizioni.

- Fare clic su OK.

Quando le condizioni specificate vengono soddisfatte, al dispositivo gestito viene assegnato lo stato Critico.

Per abilitare la modifica dello stato del dispositivo in Avviso:

- Nel menu principale accedere a DISPOSITIVI → GERARCHIA DEI GRUPPI.

- Nell'elenco dei gruppi visualizzato fare clic sul collegamento con il nome di un gruppo per cui si desidera modificare lo stato del dispositivo.

- Nella finestra delle proprietà visualizzata selezionare la scheda Stato dispositivo.

- Nel riquadro sinistro selezionare Avviso.

- Nel riquadro destro, nella sezione Imposta su Avviso se è specificato, abilitare la condizione per il passaggio di un dispositivo allo stato Avviso.

È possibile modificare solo le impostazioni che non sono bloccate nel criterio principale.

- Selezionare il pulsante di opzione accanto alla condizione nell'elenco.

- Nell'angolo superiore sinistro dell'elenco fare clic sul pulsante Modifica.

- Impostare il valore richiesto per la condizione selezionata.

I valori non possono essere impostati per tutte le condizioni.

- Fare clic su OK.

Quando le condizioni specificate vengono soddisfatte, al dispositivo gestito viene assegnato lo stato Avviso.

Connessione remota al desktop di un dispositivo client

L'amministratore può accedere in remoto al desktop di un dispositivo client attraverso Network Agent installato nel dispositivo client. La connessione remota a un dispositivo tramite Network Agent è possibile anche se le porte TCP e UDP del dispositivo client sono chiuse.

Dopo avere stabilito la connessione con il dispositivo, l'amministratore ottiene l'accesso completo alle informazioni memorizzate in tale dispositivo e può gestire le applicazioni installate.

La connessione remota deve essere consentita nelle impostazioni del sistema operativo del dispositivo gestito di destinazione. Ad esempio, in Windows 10, questa opzione è denominata Consenti connessioni di Assistenza remota al computer (questa opzione è anche disponibile in Pannello di controllo → Sistema e sicurezza → Sistema → Impostazioni di connessione remota). Se si dispone di una licenza per la funzionalità Vulnerability e patch management, è possibile forzare l'abilitazione di questa opzione quando si stabilisce la connessione a un dispositivo gestito. Se non si dispone della licenza, abilitare questa opzione in locale nel dispositivo gestito di destinazione. Se questa opzione è disabilitata, la connessione remota non è possibile.

Per stabilire una connessione remota a un dispositivo, è necessario disporre di due utilità:

- Utilità Kaspersky denominata klsctunnel. Questa utilità deve essere archiviata nella workstation dell'amministratore. Questa utilità viene utilizzata per eseguire il tunneling della connessione tra un dispositivo client e Administration Server.

Kaspersky Security Center consente il tunneling delle connessioni TCP da Administration Console tramite l'Administration Server e quindi tramite Network Agent su una porta specificata in un dispositivo gestito. Il tunneling è progettato per la connessione di un'applicazione client su un dispositivo con Administration Console installato a una porta TCP in un dispositivo gestito, se non è possibile la connessione diretta tra Administration Console e il dispositivo di destinazione.

Il tunneling della connessione tra un dispositivo client remoto e Administration Server è richiesto se la porta utilizzata per la connessione ad Administration Server non è disponibile nel dispositivo. La porta nel dispositivo potrebbe non essere disponibile nei seguenti casi:

- Il dispositivo remoto è connesso a una rete locale che utilizza il meccanismo NAT.

- Il dispositivo remoto fa parte della rete locale di Administration Server, ma la relativa porta è chiusa da un firewall.

- Componente standard di Microsoft Windows denominato Connessione Desktop remoto. La connessione a un desktop remoto viene stabilita attraverso l'utilità standard di Windows mstsc.exe in base alle impostazioni dell'utilità.

La connessione alla sessione di desktop remoto corrente dell'utente viene stabilita senza che l'utente ne sia a conoscenza. Una volta che l'amministratore si è connesso alla sessione, l'utente del dispositivo viene disconnesso dalla sessione senza preavviso.

Per stabilire la connessione al desktop di un dispositivo client:

- In Administration Console basata su MMC, nel menu di scelta rapida di Administration Server selezionare Proprietà.

- Nella finestra delle proprietà di Administration Server visualizzata passare a Impostazioni di connessione di Administration Server → Porte di connessione.

- Assicurarsi che l'opzione Apri porta RDP per Kaspersky Security Center 14 Web Console sia abilitata.

- In Kaspersky Security Center Web Console, passare a DISPOSITIVI → DISPOSITIVI GESTITI.

- Nel campo Percorso corrente sopra l'elenco dei dispositivi gestiti, fare clic sul collegamento del percorso.

- Nel riquadro visualizzato a sinistra, selezionare il gruppo di amministrazione che contiene il dispositivo a cui si desidera ottenere l'accesso.

- Selezionare la casella di controllo accanto al nome del dispositivo a cui si desidera ottenere l'accesso.

- Fare clic sul pulsante Connetti a desktop remoto

Verrà aperta la finestra Desktop remoto (solo Windows).

- Abilitare l'opzione Consenti connessione Desktop remoto nel dispositivo gestito. In questo caso, la connessione verrà stabilita anche se le connessioni remote non sono attualmente consentite nelle impostazioni del sistema operativo nel dispositivo gestito.

Questa opzione è disponibile solo se si dispone di una licenza per la funzionalità Vulnerability e patch management.

- Fare clic sul pulsante Scarica per scaricare l'utilità klsctunnel.

- Fare clic sul pulsante Copia negli Appunti per copiare il testo dal campo di testo. Questo testo è un BLOB (Binary Large OBject) che contiene le impostazioni necessarie per stabilire una connessione tra Administration Server e il dispositivo gestito.

Un BLOB è valido per 3 minuti. Se è scaduto, riaprire la finestra Desktop remoto (solo Windows) per generare un nuovo BLOB.

- Eseguire l'utilità klsctunnel.

Verrà visualizzata la finestra dell'utilità.

- Incollare il testo copiato nel campo di testo.

- Se si utilizza un server proxy, selezionare la casella di controllo Usa server proxy, quindi specificare le impostazioni di connessione del server proxy.

- Fare clic sul pulsante Apri porta.

Verrà visualizzata la finestra di accesso a Connessione Desktop remoto.

- Specificare le credenziali dell'account con cui si è attualmente connessi a Kaspersky Security Center Web Console.

- Fare clic sul pulsante Connetti.

Quando viene stabilita la connessione con il dispositivo, il desktop è disponibile nella finestra Connessione Desktop remoto di Microsoft Windows.

Inizio paginaConnessione ai dispositivi tramite Condivisione desktop Windows

L'amministratore può accedere in remoto al desktop di un dispositivo client attraverso Network Agent installato nel dispositivo client. La connessione remota a un dispositivo tramite Network Agent è possibile anche se le porte TCP e UDP del dispositivo client sono chiuse.

L'amministratore può connettersi a una sessione esistente in un dispositivo client senza disconnettere l'utente in questa sessione. In questo caso, l'amministratore e l'utente della sessione nel dispositivo condividono l'accesso al desktop.

Per stabilire una connessione remota a un dispositivo, è necessario disporre di due utilità:

- Utilità Kaspersky denominata klsctunnel. Questa utilità deve essere archiviata nella workstation dell'amministratore. Questa utilità viene utilizzata per eseguire il tunneling della connessione tra un dispositivo client e Administration Server.

Kaspersky Security Center consente il tunneling delle connessioni TCP da Administration Console tramite l'Administration Server e quindi tramite Network Agent su una porta specificata in un dispositivo gestito. Il tunneling è progettato per la connessione di un'applicazione client su un dispositivo con Administration Console installato a una porta TCP in un dispositivo gestito, se non è possibile la connessione diretta tra Administration Console e il dispositivo di destinazione.

Il tunneling della connessione tra un dispositivo client remoto e Administration Server è richiesto se la porta utilizzata per la connessione ad Administration Server non è disponibile nel dispositivo. La porta nel dispositivo potrebbe non essere disponibile nei seguenti casi:

- Il dispositivo remoto è connesso a una rete locale che utilizza il meccanismo NAT.

- Il dispositivo remoto fa parte della rete locale di Administration Server, ma la relativa porta è chiusa da un firewall.

- Condivisione desktop Windows. Quando ci si connette a una sessione esistente di desktop remoto, l'utente della sessione nel dispositivo client riceve una richiesta per la connessione dall'amministratore. Nei rapporti creati da Kaspersky Security Center non sarà salvata alcuna informazione sull'attività remota nel dispositivo né sui relativi risultati.

L'amministratore può configurare un controllo dell'attività dell'utente in un dispositivo client remoto. Durante il controllo, l'applicazione salva le informazioni sui file nel dispositivo client che sono stati aperti e/o modificati dall'amministratore.

Per connettersi al desktop di un dispositivo client tramite Condivisione desktop Windows, devono essere soddisfatte le seguenti condizioni:

- Microsoft Windows Vista o versione successiva è installato nella workstation dell'amministratore. Il tipo di sistema operativo del dispositivo che contiene Administration Server non impone alcuna limitazione alla connessione tramite Condivisione desktop Windows.

Per verificare se la funzionalità Condivisione desktop Windows è inclusa nella versione di Windows in uso, assicurarsi che la chiave CLSID\{32BE5ED2-5C86-480F-A914-0FF8885A1B3F} sia presente nel Registro di sistema di Windows.

- Microsoft Windows Vista o versione successiva è installato nel dispositivo client.

- Kaspersky Security Center utilizza una licenza per Vulnerability e patch management.

Per connettersi al desktop di un dispositivo client tramite Condivisione desktop Windows:

- In Administration Console basata su MMC, nel menu di scelta rapida di Administration Server selezionare Proprietà.

- Nella finestra delle proprietà di Administration Server visualizzata passare a Impostazioni di connessione di Administration Server → Porte di connessione.

- Assicurarsi che l'opzione Apri porta RDP per Kaspersky Security Center 14 Web Console sia abilitata.

- In Kaspersky Security Center Web Console, passare a DISPOSITIVI → DISPOSITIVI GESTITI.

- Nel campo Percorso corrente sopra l'elenco dei dispositivi gestiti, fare clic sul collegamento del percorso.

- Nel riquadro visualizzato a sinistra, selezionare il gruppo di amministrazione che contiene il dispositivo a cui si desidera ottenere l'accesso.

- Selezionare la casella di controllo accanto al nome del dispositivo a cui si desidera ottenere l'accesso.

- Fare clic sul pulsante Condivisione desktop Windows.

Viene aperta la procedura guidata Condivisione desktop Windows.

- Fare clic sul pulsante Scarica per scaricare l'utilità klsctunnel e attendere il completamento del processo di download.

Se si dispone già dell'utilità klsctunnel, ignorare questo passaggio.

- Fare clic sul pulsante Avanti.

- Selezionare la sessione nel dispositivo a cui si desidera eseguire la connessione, quindi fare clic sul pulsante Avanti.

- Nel dispositivo di destinazione, l'utente deve consentire una sessione di condivisione desktop nella finestra di dialogo visualizzata. In caso contrario, la sessione non è possibile.

Dopo che l'utente del dispositivo ha confermato la sessione di condivisione del desktop, viene aperta la pagina successiva della procedura guidata.

- Fare clic sul pulsante Copia negli Appunti per copiare il testo dal campo di testo. Questo testo è un BLOB (Binary Large OBject) che contiene le impostazioni necessarie per stabilire una connessione tra Administration Server e il dispositivo gestito.

Un BLOB è valido per 3 minuti. Se è scaduto, generare un nuovo BLOB.

- Eseguire l'utilità klsctunnel.

Verrà visualizzata la finestra dell'utilità.

- Incollare il testo copiato nel campo di testo.

- Se si utilizza un server proxy, selezionare la casella di controllo Usa server proxy, quindi specificare le impostazioni di connessione del server proxy.

- Fare clic sul pulsante Apri porta.

La condivisione del desktop viene avviata in una nuova finestra. Se si desidera interagire con il dispositivo, fare clic sull'icona Menu (![]() ) nell'angolo superiore sinistro della finestra, quindi selezionare Modalità interattiva.

) nell'angolo superiore sinistro della finestra, quindi selezionare Modalità interattiva.

Selezioni dispositivi

Le selezioni dispositivi sono uno strumento per filtrare i dispositivi in base a condizioni specifiche. È possibile utilizzare le selezioni dispositivi per gestire diversi dispositivi, ad esempio per visualizzare un rapporto solo su questi dispositivi o per spostare tutti questi dispositivi in un altro gruppo.

Kaspersky Security Center offre un'ampia gamma di selezioni predefinite (ad esempio, Dispositivi con stato Critico, Protezione disattivata, Rilevate minacce attive). Le selezioni predefinite non possono essere eliminate. È inoltre possibile creare e configurare ulteriori selezioni definite dall'utente.

Nelle selezioni definite dall'utente è possibile impostare l'ambito di ricerca e selezionare tutti i dispositivi, i dispositivi gestiti o i dispositivi non assegnati. I parametri di ricerca sono specificati nelle condizioni. Nella selezione dispositivi è possibile creare diverse condizioni con parametri di ricerca differenti. È ad esempio possibile creare due condizioni e specificare intervalli IP diversi in ciascuna di esse. Se vengono specificate più condizioni, una selezione visualizza i dispositivi che soddisfano una qualsiasi delle condizioni. Al contrario, i parametri di ricerca in una condizione vengono sovrapposti. Se in una condizione si specificano sia un intervallo IP che il nome di un'applicazione installata, verranno visualizzati solo i dispositivi in cui è installata l'applicazione e con un indirizzo IP che appartiene all'intervallo specificato.

Visualizzazione dell'elenco dei dispositivi da una selezione di dispositivi

Kaspersky Security Center consente di visualizzare l'elenco dei dispositivi da una selezione di dispositivi.

Per visualizzare l'elenco dei dispositivi dalla selezione di dispositivi:

- Nel menu principale, passare alla sezione DISPOSITIVI → SELEZIONI DISPOSITIVI o INDIVIDUAZIONE E DISTRIBUZIONE → SELEZIONI DISPOSITIVI.

- Nell'elenco delle selezioni fare clic sul nome della selezione di dispositivi.

La pagina mostra una tabella con le informazioni sui dispositivi inclusi nella selezione di dispositivi.

- È possibile raggruppare e filtrare i dati della tabella dei dispositivi come segue:

- Fare clic sull'icona delle impostazioni (

), quindi selezionare le colonne da visualizzare nella tabella.

), quindi selezionare le colonne da visualizzare nella tabella. - Fare clic sull'icona del filtro (

), quindi specificare e applicare il criterio di filtro nel menu richiamato.

), quindi specificare e applicare il criterio di filtro nel menu richiamato. Viene visualizzata la tabella filtrata dei dispositivi.

- Fare clic sull'icona delle impostazioni (

È possibile selezionare uno o più dispositivi nella selezione di dispositivi e fare clic sul pulsante Nuova attività per creare un'attività che verrà applicata a tali dispositivi.

Per spostare i dispositivi selezionati della selezione di dispositivi in un altro gruppo di amministrazione, fare clic sul pulsante Sposta nel gruppo, quindi selezionare il gruppo di amministrazione di destinazione.

Inizio paginaCreazione di una selezione dispositivi

Per creare una selezione dispositivi:

- Nel menu principale accedere a DISPOSITIVI → SELEZIONI DISPOSITIVI.

Verrà visualizzata una pagina con un elenco di selezioni dispositivi.

- Fare clic sul pulsante Aggiungi.

Verrà visualizzata la finestra Impostazioni della selezione dispositivi.

- Immettere il nome della nuova selezione.

- Specificare il gruppo che contiene i dispositivi da includere nella selezione di dispositivi:

- Trova qualsiasi dispositivo: ricerca dei dispositivi che soddisfano i criteri di selezione e inclusi nel gruppo Dispositivi gestiti o DISPOSITIVI NON ASSEGNATI.

- Trova dispositivi gestiti: ricerca dei dispositivi che soddisfano i criteri di selezione e inclusi nel gruppo Dispositivi gestiti.

- Trova dispositivi non assegnati: ricerca dei dispositivi che soddisfano i criteri di selezione e inclusi nel gruppo DISPOSITIVI NON ASSEGNATI.

È possibile abilitare la casella di controllo Includi i dati degli Administration Server secondari per abilitare la ricerca dei dispositivi che soddisfano i criteri di selezione e gestiti dagli Administration Server secondari.

- Fare clic sul pulsante Aggiungi.

- Nella finestra visualizzata specificare le condizioni che devono essere soddisfatte per includere i dispositivi in questa selezione, quindi fare clic sul pulsante OK.

- Fare clic sul pulsante Salva.

La selezione dispositivi viene creata e aggiunta all'elenco delle selezioni dispositivi.

Inizio paginaConfigurazione di una selezione dispositivi

Espandi tutto | Comprimi tutto

Per configurare una selezione dispositivi:

- Nel menu principale accedere a DISPOSITIVI → SELEZIONI DISPOSITIVI.

Verrà visualizzata una pagina con un elenco di selezioni dispositivi.

- Selezionare la selezione di dispositivi definita dall'utente pertinente e fare clic sul pulsante Proprietà.

Verrà visualizzata la finestra Impostazioni della selezione dispositivi.

- Nella scheda Generale, fare clic sul collegamento Nuova condizione.

- Specificare le condizioni da soddisfare per l'inclusione dei dispositivi nella selezione.

- Fare clic sul pulsante Salva.

Le impostazioni verranno applicate e salvate.

Di seguito sono descritte le condizioni per l'assegnazione dei dispositivi a una selezione. Le condizioni vengono combinate tramite l'operatore logico OR: la selezione conterrà i dispositivi conformi ad almeno una delle condizioni elencate.

Generale

Nella sezione Generale è possibile modificare il nome della condizione di selezione e specificare se tale condizione deve essere invertita:

Infrastruttura di rete

Nella sottosezione Rete, è possibile specificare i criteri che verranno utilizzati per includere i dispositivi nella selezione in base ai dati della rete:

- Nome dispositivo

- Dominio Windows

- Gruppo di amministrazione

- Descrizione

- Intervallo IP

- Gestito da un altro Administration Server

Nella sottosezione Active Directory, è possibile configurare i criteri per l'inclusione dei dispositivi in una selezione in base ai dati di Active Directory:

- Il dispositivo si trova in un'unità organizzativa di Active Directory

- Includi unità organizzative secondarie

- Il dispositivo fa parte di un gruppo di Active Directory

Nella sottosezione Attività di rete, è possibile specificare i criteri per l'inclusione dei dispositivi in una selezione in base alle relative attività della rete:

- Funge da punto di distribuzione

- Non eseguire la disconnessione da Administration Server

- Profilo connessione cambiato

- Ultima connessione ad Administration Server

- Rilevati nuovi dispositivi durante il polling della rete

- Il dispositivo è visibile

Nella sottosezione Segmenti cloud, è possibile configurare i criteri per l'inclusione dei dispositivi in una selezione in base ai rispettivi segmenti cloud:

Stati dispositivi

Nella sottosezione Stato del dispositivo gestito, è possibile configurare i criteri per l'inclusione dei dispositivi in una selezione in base alla descrizione dello stato dei dispositivi ottenuta da un'applicazione gestita:

Nella sezione Stato dei componenti nelle applicazioni gestite, è possibile configurare i criteri per l'inclusione dei dispositivi in una selezione in base agli stati dei componenti nelle applicazioni gestite:

- Stato prevenzione fughe di dati

- Stato protezione server di collaborazione

- Stato protezione anti-virus server di posta

- Stato Sensore Endpoint

Nella sezione Problemi che influiscono sullo stato nelle applicazioni gestite è possibile specificare i criteri per l'inclusione dei dispositivi nella selezione in base all'elenco dei possibili problemi rilevati da un'applicazione gestita. Se è presente almeno un problema selezionato in un dispositivo, il dispositivo verrà incluso nella selezione. Quando si seleziona un problema elencato per diverse applicazioni, è possibile selezionare automaticamente questo problema in tutti gli elenchi.

È possibile selezionare le caselle di controllo relative alle descrizioni degli stati dall'applicazione gestita. Alla ricezione di questi stati, i dispositivi verranno inclusi nella selezione. Quando si seleziona uno stato elencato per diverse applicazioni, è possibile selezionare automaticamente questo stato in tutti gli elenchi.

Dettagli di sistema

Nella sezione Sistema operativo è possibile specificare i criteri per l'inclusione dei dispositivi in una selezione in base al tipo di sistema operativo.

- Tipo di piattaforma

- Versione Service Pack del sistema operativo

- Dimensioni in bit del sistema operativo

- Build del sistema operativo

- Numero di rilascio del sistema operativo

Nella sezione Macchine virtuali è possibile configurare i criteri per l'inclusione dei dispositivi nella selezione in base al fatto che siano macchine virtuali o che facciano parte di Microsoft Virtual Desktop Infrastructure (VDI):

Nella sottosezione Registro hardware, è possibile configurare i criteri per l'inclusione dei dispositivi in una selezione in base all'hardware installato:

Assicurarsi che l'utilità lshw sia installata nei dispositivi Linux da cui si desidera recuperare i dettagli dell'hardware. I dettagli dell'hardware recuperati dai dispositivi virtuali potrebbero essere incompleti a seconda dell'hypervisor utilizzato.

- Dispositivo

- Fornitore

- Nome dispositivo

- Descrizione

- Produttore dispositivo

- Numero di serie

- Numero di inventario

- Utente

- Posizione

- Frequenza di clock della CPU (in MHz) da

- Frequenza di clock della CPU (in MHz) a

- Numero di core CPU virtuali, da

- Numero di core CPU virtuali, a

- Volume disco rigido (GB) da

- Volume disco rigido (GB) a

- Dimensione RAM (MB) da

- Dimensione RAM (MB) a

Dettagli software di terze parti

Nella sottosezione Registro delle applicazioni, è possibile impostare i criteri di ricerca dei dispositivi in base alle applicazioni installate:

- Nome applicazione

- Versione applicazione

- Fornitore

- Stato applicazione

- Trova per aggiornamento

- Nome dell'applicazione di protezione incompatibile

- Tag applicazione

- Applica ai dispositivi senza i tag specificati

Nella sottosezione Vulnerabilità e aggiornamenti, è possibile specificare i criteri per l'inclusione dei dispositivi nella selezione in base all'origine di Windows Update:

WUA è passato ad Administration Server

Dettagli delle applicazioni Kaspersky

Nella sottosezione Applicazioni Kaspersky, è possibile configurare i criteri per l'inclusione dei dispositivi in una selezione in base all'applicazione gestita selezionata:

- Nome applicazione

- Versione applicazione

- Nome aggiornamento critico

- Stato applicazione

- Ultimo aggiornamento dei moduli

- Il dispositivo è gestito tramite Kaspersky Security Center 14

- L'applicazione di protezione è installata

Nella sottosezione Protezione anti-virus, è possibile configurare i criteri per l'inclusione dei dispositivi in una selezione in base allo stato della protezione:

Nella sottosezione Criptaggio, è possibile configurare il criterio per l'inclusione dei dispositivi in una selezione in base all'algoritmo di criptaggio selezionato:

La sottosezione Componenti dell'applicazione contiene un elenco dei componenti delle applicazioni per cui sono installati plug-in di gestione corrispondenti in Kaspersky Security Center Web Console.

Nella sottosezione Componenti dell'applicazione, è possibile specificare i criteri per l'inclusione dei dispositivi in una selezione in base agli stati e ai numeri di versione dei componenti che fanno riferimento all'applicazione selezionata:

Tag

Nella sezione Tag è possibile configurare i criteri per l'inclusione dei dispositivi in una selezione in base alle parole chiave (tag) che sono state aggiunte in precedenza alle descrizioni dei dispositivi gestiti:

Applica se almeno uno dei tag specificati corrisponde

Per aggiungere tag al criterio, fare clic sul pulsante Aggiungi e selezionare i tag facendo clic sul campo di immissione Tag. Specificare se includere o escludere i dispositivi con i tag selezionati nella selezione di dispositivi.

Utenti

Nella sezione Utenti è possibile impostare i criteri per l'inclusione dei dispositivi nella selezione in base agli account degli utenti che hanno eseguito l'accesso al sistema operativo.

- Ultimo utente che ha eseguito l'accesso al sistema

- Utente che ha eseguito l'accesso al sistema almeno una volta

Esportazione dell'elenco dei dispositivi da una selezione di dispositivi

Kaspersky Security Center consente di salvare le informazioni sui dispositivi da una selezione di dispositivi in un file CSV o TXT.

Per esportare l'elenco dei dispositivi dalla selezione di dispositivi in un file:

- Aprire la tabella con i dispositivi dalla selezione di dispositivi.

- È possibile esportare le informazioni sui dispositivi dalla tabella in uno dei seguenti modi:

- Esportare i dispositivi selezionati.

Selezionare le caselle di controllo accanto ai dispositivi richiesti, quindi fare clic sul pulsante Esporta righe in un file CSV o Esporta righe in un file TXT, a seconda del formato preferito per l'esportazione. Tutte le informazioni sui dispositivi selezionati inclusi nella tabella verranno esportate in un file TXT o CSV.

- Esportare tutti i dispositivi visualizzati nella pagina corrente.

Fare clic sul pulsante Esporta righe in un file CSV o Esporta righe in un file TXT, a seconda del formato preferito per l'esportazione. Non è necessario selezionare i dispositivi nella tabella. Tutte le informazioni sui dispositivi visualizzate nella pagina corrente verranno esportate in un file TXT.

- Esportare i dispositivi selezionati.

Si noti che se è stato applicato un criterio di filtraggio alla tabella dei dispositivi, solo i dati filtrati dalle colonne visualizzate verranno esportati in un file CSV o TXT.

Inizio paginaRimozione di dispositivi dai gruppi di amministrazione in una selezione

Durante l'utilizzo di una selezione dispositivi, è possibile rimuovere i dispositivi dai gruppi di amministrazione in questa selezione senza passare ai gruppi di amministrazione da cui devono essere rimossi i dispositivi.

Per rimuovere dispositivi dai gruppi di amministrazione:

- Nel menu principale, passare a DISPOSITIVI → SELEZIONI DISPOSITIVI o INDIVIDUAZIONE E DISTRIBUZIONE → SELEZIONI DISPOSITIVI.

- Nell'elenco delle selezioni fare clic sul nome della selezione di dispositivi.

La pagina mostra una tabella con le informazioni sui dispositivi inclusi nella selezione di dispositivi.

- Selezionare i dispositivi che si desidera rimuovere, quindi fare clic su Elimina.

I dispositivi selezionati verranno rimossi dai gruppi di amministrazione corrispondenti.

Tag dispositivo

Questa sezione descrive i tag dispositivo e fornisce istruzioni per crearli e modificarli, nonché per l'assegnazione manuale o automatica di tag ai dispositivi.

Tag dispositivo

Kaspersky Security Center consente di eseguire il tagging dei dispositivi. Un tag è l'etichetta di un dispositivo che può essere utilizzato per raggruppare, descrivere o cercare i dispositivi. I tag assegnati ai dispositivi possono essere utilizzati per la creazione di selezioni, per il rilevamento dei dispositivi e per la distribuzione dei dispositivi tra i gruppi di amministrazione.

È possibile assegnare tag ai dispositivi in modalità manuale o automatica. È possibile utilizzare il tagging manuale quando si desidera assegnare tag a un singolo dispositivo. Il tagging automatico viene eseguito da Kaspersky Security Center in base alle regole di tagging specificate.

Ai dispositivi viene assegnato automaticamente un tag quando vengono soddisfatte le regole specificate. A ogni tag corrisponde una regola individuale. Le regole vengono applicate alle proprietà di rete del dispositivo, al sistema operativo, alle applicazioni installate nel dispositivo e ad altre proprietà del dispositivo. Se ad esempio si dispone di un'infrastruttura ibrida di macchine fisiche, istanze Amazon EC2 e macchine virtuali Microsoft Azure, è possibile impostare una regola che assegnerà il tag [Azure] a tutte le macchine virtuali Microsoft Azure. Sarà quindi possibile utilizzare il tag durante la creazione di una selezione dispositivi. Questo consentirà di ordinare tutte le macchine virtuali Microsoft Azure e di assegnare loro un'attività.

Un tag viene rimosso automaticamente da un dispositivo nei seguenti casi:

- Quando il dispositivo smette di soddisfare le condizioni della regola per l'assegnazione del tag.

- Quando la regola per l'assegnazione del tag viene disabilitata o eliminata.

L'elenco dei tag e l'elenco delle regole in ciascun Administration Server sono indipendenti da tutti gli altri Administration Server, inclusi un Administration Server primario o gli Administration Server virtuali subordinati. Una regola viene applicata solo ai dispositivi nello stesso Administration Server in cui viene creata la regola.

Creazione di un tag dispositivo

Per creare un tag dispositivo:

- Nel menu principale accedere a DISPOSITIVI → TAG → TAG DISPOSITIVO.

- Fare clic su Aggiungi.

Verrà visualizzata una finestra per il nuovo tag.

- Nel campo Tag immettere il nome del tag.

- Fare clic su Salva per salvare le modifiche.

Il nuovo tag verrà visualizzato nell'elenco dei tag dispositivo.

Ridenominazione di un tag dispositivo

Per rinominare un tag dispositivo:

- Nel menu principale accedere a DISPOSITIVI → TAG → TAG DISPOSITIVO.

- Fare clic sul nome del tag che si desidera rinominare.

Verrà visualizzata una finestra delle proprietà del tag.

- Nel campo Tag modificare il nome del tag.

- Fare clic su Salva per salvare le modifiche.

Il tag aggiornato verrà visualizzato nell'elenco dei tag dispositivo.

Eliminazione di un tag dispositivo

Per eliminare un tag dispositivo:

- Nel menu principale accedere a DISPOSITIVI → TAG → TAG DISPOSITIVO.

- Selezionare dall'elenco il tag dispositivo da eliminare.

- Fare clic sul pulsante Elimina.

- Nella finestra visualizzata fare clic su Sì.

Il tag dispositivo verrà eliminato. Il tag eliminato viene rimosso automaticamente da tutti i dispositivi a cui è stato assegnato.

Il tag eliminato non viene rimosso automaticamente dalle regole di tagging automatico. Una volta eliminato, il tag verrà assegnato a un nuovo dispositivo solo quando il dispositivo soddisfa per la prima volta le condizioni di una regola per l'assegnazione del tag.

Il tag eliminato non viene rimosso automaticamente dal dispositivo se è assegnato al dispositivo da un'applicazione o da Network Agent. Per rimuovere il tag dal dispositivo, usare l'utilità klscflag.

Visualizzazione dei dispositivi a cui è assegnato un tag

Per visualizzare i dispositivi a cui è assegnato un tag:

- Nel menu principale accedere a DISPOSITIVI → TAG → TAG DISPOSITIVO.

- Fare clic sul collegamento Visualizza dispositivi accanto al tag per cui si desidera visualizzare i dispositivi assegnati.

L'elenco dei dispositivi visualizzato mostra solo i dispositivi a cui è assegnato il tag.

Per tornare all'elenco dei tag dispositivo, fare clic sul pulsante Indietro del browser.

Visualizzazione dei tag assegnati a un dispositivo

Per visualizzare i tag assegnati a un dispositivo:

- Nel menu principale accedere a DISPOSITIVI → DISPOSITIVI GESTITI.

- Fare clic sul nome del dispositivo di cui si desidera visualizzare i tag.

- Nella finestra delle proprietà del dispositivo visualizzata selezionare la scheda Tag.

Verrà visualizzato l'elenco dei tag assegnati al dispositivo selezionato. Nella colonna Tag assegnato è possibile visualizzare come è stato assegnato il tag.

È possibile assegnare un altro tag al dispositivo o rimuovere un tag già assegnato. È inoltre possibile visualizzare tutti i tag dispositivo presenti in Administration Server.

È anche possibile visualizzare i tag assegnati a un dispositivo nella riga di comando utilizzando l'utilità klscflag.

Per visualizzare i tag assegnati a un dispositivo nella riga di comando, eseguire il seguente comando:

klscflag -ssvget -pv 1103/1.0.0.0 -s KLNAG_SECTION_TAGS_INFO -n KLCONN_HOST_TAGS -svt ARRAY_T -ss "|ss_type = \"SS_PRODINFO\";"

Tagging manuale di un dispositivo

Per assegnare manualmente un tag a un dispositivo:

- Visualizzare i tag assegnati al dispositivo a cui si desidera assegnare un altro tag.

- Fare clic su Aggiungi.

- Nella finestra visualizzata eseguire una delle seguenti operazioni:

- Per creare e assegnare un nuovo tag, selezionare Crea nuovo tag e quindi specificare il nome del nuovo tag.

- Per selezionare un tag esistente, selezionare Assegna tag esistente e quindi selezionare il tag desiderato nell'elenco a discesa.

- Fare clic su OK per applicare le modifiche.

- Fare clic su Salva per salvare le modifiche.

Il tag selezionato verrà assegnato al dispositivo.

Rimozione di un tag assegnato a un dispositivo

Per rimuovere un tag da un dispositivo:

- Nel menu principale accedere a DISPOSITIVI → DISPOSITIVI GESTITI.

- Fare clic sul nome del dispositivo di cui si desidera visualizzare i tag.

- Nella finestra delle proprietà del dispositivo visualizzata selezionare la scheda Tag.

- Selezionare la casella di controllo accanto al tag da rimuovere.

- Nella parte superiore dell'elenco, fare clic sul pulsante Annulla assegnazione tag.

- Nella finestra visualizzata fare clic su Sì.

Il tag viene rimosso dal dispositivo.

Il tag del dispositivo di cui è stata annullata l'assegnazione non viene eliminato. Se si desidera, è possibile eliminarlo manualmente.

Non è possibile rimuovere manualmente i tag assegnati al dispositivo dalle applicazioni o da Network Agent. Per rimuovere questi tag, utilizzare l'utilità klscflag.

Visualizzazione delle regole per il tagging automatico dei dispositivi

Per visualizzare le regole per il tagging automatico dei dispositivi:

Eseguire una delle seguenti operazioni:

- Nel menu principale accedere a DISPOSITIVI → TAG → REGOLE DI TAGGING AUTOMATICO.

- Nel menu principale, passare a DISPOSITIVI → TAG, quindi fare clic sul collegamento Configura regole di tagging automatico.

- Visualizzare i tag assegnati a un dispositivo e fare clic sul pulsante Impostazioni.

Verrà visualizzato l'elenco delle regole per il tagging automatico dei dispositivi.

Modifica di una regola per il tagging automatico dei dispositivi

Per modificare una regola per il tagging automatico dei dispositivi:

- Visualizzare le regole per il tagging automatico dei dispositivi.

- Fare clic sul nome della regola che si desidera modificare.

Verrà visualizzata una finestra delle impostazioni della regola.

- Modificare le proprietà generali della regola:

- Nel campo Nome regola modificare il nome della regola.

Il nome non può superare i 256 caratteri.

- Eseguire una delle seguenti operazioni:

- Abilitare la regola spostando l'interruttore su Regola abilitata.

- Disabilitare la regola spostando l'interruttore su Regola disabilitata.

- Nel campo Nome regola modificare il nome della regola.

- Eseguire una delle seguenti operazioni:

- Se si desidera aggiungere una nuova condizione, fare clic sul pulsante Aggiungi e specificare le impostazioni della nuova condizione nella finestra visualizzata.

- Per modificare una condizione esistente, fare clic sul nome della condizione che si desidera modificare, quindi modificare le impostazioni della condizione.

- Per eliminare una condizione, selezionare la casella di controllo accanto al nome della condizione da eliminare, quindi fare clic su Elimina.

- Fare clic su OK nella finestra delle impostazioni delle condizioni.

- Fare clic su Salva per salvare le modifiche.

La regola modificata verrà visualizzata nell'elenco.

Creazione di una regola per il tagging automatico dei dispositivi

Per creare una regola per il tagging automatico dei dispositivi:

- Visualizzare le regole per il tagging automatico dei dispositivi.

- Fare clic su Aggiungi.

Verrà visualizzata una finestra delle impostazioni della nuova regola.

- Configurare le proprietà generali della regola:

- Nel campo Nome regola immettere il nome della regola.

Il nome non può superare i 256 caratteri.

- Eseguire una delle seguenti operazioni:

- Abilitare la regola spostando l'interruttore su Regola abilitata.

- Disabilitare la regola spostando l'interruttore su Regola disabilitata.

- Nel campo Tag immettere il nome del nuovo tag dispositivo o selezionare uno dei tag dispositivo esistenti dall'elenco.

Il nome non può superare i 256 caratteri.

- Nel campo Nome regola immettere il nome della regola.

- Nella sezione delle condizioni fare clic sul pulsante Aggiungi per aggiungere una nuova condizione.

Verrà visualizzata una finestra delle impostazioni della nuova condizione.

- Immettere il nome della condizione.

Il nome non può superare i 256 caratteri. Il nome deve essere univoco all'interno di una regola.

- Configurare l'attivazione della regola in base alle seguenti condizioni. È possibile selezionare più condizioni.

- Rete - Proprietà di rete del dispositivo, ad esempio il nome del dispositivo nella rete Windows o l'inclusione del dispositivo in un dominio o in una subnet IP.

Se per il database utilizzato per Kaspersky Security Center sono impostate regole di confronto con distinzione tra maiuscole e minuscole, mantenere le maiuscole e le minuscole quando si specifica un nome DNS del dispositivo. In caso contrario, la regola di tagging automatico non funzionerà.

- Applicazioni - Presenza di Network Agent nel dispositivo, tipo di sistema operativo, versione e architettura.

- Macchine virtuali - Il dispositivo appartiene a un tipo specifico di macchina virtuale.

- Active Directory - Presenza del dispositivo in un'unità organizzativa di Active Directory e appartenenza del dispositivo a un gruppo di Active Directory.

- Registro delle applicazioni - Presenza di applicazioni di vari produttori nel dispositivo.

- Rete - Proprietà di rete del dispositivo, ad esempio il nome del dispositivo nella rete Windows o l'inclusione del dispositivo in un dominio o in una subnet IP.

- Fare clic su OK per salvare le modifiche.

Se necessario, è possibile impostare più condizioni per una singola regola. In questo caso, il tag verrà essere assegnato a un dispositivo se soddisfa almeno una condizione.

- Fare clic su Salva per salvare le modifiche.

La nuova regola creata viene applicata ai dispositivi gestiti dall'Administration Server selezionato. Se le impostazioni di un dispositivo soddisfano le condizioni della regola, al dispositivo viene assegnato il tag.

Successivamente, la regola viene applicata nei seguenti casi:

- Automaticamente e periodicamente, a seconda del carico di lavoro del server

- Dopo aver modificato la regola

- Quando si esegue la regola manualmente

- Dopo che Administration Server rileva una modifica delle impostazioni di un dispositivo che soddisfa le condizioni della regola o delle impostazioni di un gruppo che contiene tale dispositivo

È possibile creare diverse regole di tagging. A un singolo dispositivo possono essere assegnati diversi tag se sono state create più regole di tagging e se vengono contemporaneamente soddisfatte le rispettive condizioni di tali regole. È possibile visualizzare l'elenco di tutti i tag assegnati nelle proprietà del dispositivo.

Esecuzione di regole per il tagging automatico dei dispositivi

Quando viene eseguita una regola, il tag specificato nelle proprietà di questa regola è assegnato ai dispositivi che soddisfano le condizioni specificate nelle proprietà della regola. È possibile eseguire solo regole attive.

Per eseguire le regole per il tagging automatico dei dispositivi:

- Visualizzare le regole per il tagging automatico dei dispositivi.

- Selezionare le caselle di controllo accanto alle regole attive che si desidera eseguire.

- Fare clic sul pulsante Esegui regola.

Le regole selezionate verranno eseguite.

Eliminazione di una regola per il tagging automatico dei dispositivi

Per eliminare una regola per il tagging automatico dei dispositivi:

- Visualizzare le regole per il tagging automatico dei dispositivi.

- Selezionare la casella di controllo accanto alla regola che si desidera eliminare.

- Fare clic su Elimina.

- Nella finestra visualizzata fare di nuovo clic su Elimina.

La regola selezionata verrà eliminata. L'assegnazione del tag specificato nelle proprietà di questa regola viene annullata da tutti i dispositivi a cui il tag è stato assegnato.

Il tag del dispositivo di cui è stata annullata l'assegnazione non viene eliminato. Se si desidera, è possibile eliminarlo manualmente.

Gestione dei tag del dispositivo tramite l'utilità klscflag

Per assegnare un set di tag a un dispositivo, è necessario eseguire l'utilità klscflag nel dispositivo client a cui si desidera assegnare i tag.

L'utilità klscflag sovrascrive i tag esistenti assegnati al dispositivo. Ciò significa che è possibile aggiungere o rimuovere tag specificando il set di tag desiderato nel comando. L'utilità non dispone di comandi separati per aggiungere o rimuovere singoli tag. Invece, si modifica l'intero set di tag.

Quando si specificano i nomi dei tag in comandi come klscflag, si consiglia di utilizzare un approccio coerente per quanto riguarda le maiuscole e le minuscole, ad esempio usando solo lettere maiuscole. L'utilizzo di lettere maiuscole può aiutare a evitare potenziali problemi con i tag che differiscono solo per le maiuscole e le minuscole, a seconda della configurazione del DBMS.

Per assegnare tag al dispositivo utilizzando l'utilità klscflag:

- Eseguire il prompt dei comandi di Windows con diritti di amministratore, quindi modificare la directory corrente nella directory con l'utilità klscflag. L'utilità klscflag si trova nella cartella in cui è installato Network Agent. Il percorso di installazione predefinito è <Disk>:\Program Files (x86)\Kaspersky Lab\NetworkAgent.

- Immettere uno dei seguenti comandi:

- Per assegnare un set di tag:

klscflag -ssvset -pv 1103/1.0.0.0 -s KLNAG_SECTION_TAGS_INFO -n KLCONN_HOST_TAGS -sv "[\"TAG NAME 1\",\"TAG NAME 2\",\"TAG NAME 3\"]" -svt ARRAY_T -ss "|ss_type = \"SS_PRODINFO\";"dove

[\"TAG NAME 1\",\"TAG NAME 2\",\"TAG NAME 3\"]è l'elenco dei tag che si desidera assegnare al dispositivo.Se si lasciano vuote le parentesi quadre, verranno rimossi tutti i tag dal dispositivo:

klscflag -ssvset -pv 1103/1.0.0.0 -s KLNAG_SECTION_TAGS_INFO -n KLCONN_HOST_TAGS -sv "[]" -svt ARRAY_T -ss "|ss_type = \"SS_PRODINFO\";" - Per assegnare un nuovo tag a un set di tag esistente:

klscflag -ssvset -pv 1103/1.0.0.0 -s KLNAG_SECTION_TAGS_INFO -n KLCONN_HOST_TAGS -sv "[\"NEW TAG NAME\",\"TAG NAME 1\",\"TAG NAME 2\",\"TAG NAME 3\"]" -svt ARRAY_T -ss "|ss_type = \"SS_PRODINFO\";"dove

NEW TAG NAMEè il nome del tag che si desidera assegnare al dispositivo eTAG NAME 1,TAG NAME 2,TAG NAME 3sono i nomi dei tag già assegnati al dispositivo. - Per rimuovere un tag specifico senza rimuovere gli altri tag già assegnati al dispositivo, eseguire il comando con il set di tag aggiornato.

Ad esempio, se i tag correnti sono

TAG NAME 1,TAG NAME 2,TAG NAME 3e si desidera rimuovereTAG NAME 2, eseguire il seguente comando:klscflag -ssvset -pv 1103/1.0.0.0 -s KLNAG_SECTION_TAGS_INFO -n KLCONN_HOST_TAGS -sv "[\"TAG NAME 1\",\"TAG NAME 3\"]" -svt ARRAY_T -ss "|ss_type = \"SS_PRODINFO\";"

- Per assegnare un set di tag:

- Riavviare il servizio Network Agent.

L'utilità klscflag assegna i tag specificati al dispositivo. Per accertarsi che l'utilità klscflag abbia assegnato correttamente i tag specificati, visualizzare i tag assegnati al dispositivo.

In alternativa, è possibile assegnare i tag del dispositivo manualmente.

Inizio pagina ) a destra.

) a destra.